5分程度で読める!ダークウェブとはなにか(7/9)

2024年6月、我が国の大手メディア系企業が著名なロシア系ランサムウェア(BlackSuit)の攻撃を受け、個人情報を含む大量のデータがダークウェブ上に公開されたことで話題となっています。

参考記事:BlackSuitランサムウェア・グループが大規模攻撃を実行中(2024.6.28)

本記事では、サイバーセキュリティやサイバー犯罪の領域でしばしば言及されるダークウェブについて簡単に説明するとともに、サイバーセキュリティ対策におけるダークウェブ監視の重要性や推奨方法についても紹介します。

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

ダークウェブとは?

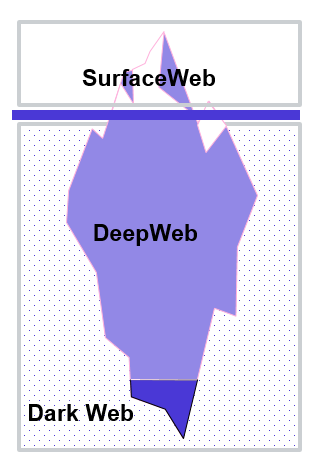

ダークウェブ(Dark Web)は、Google等の検索エンジンに登録されず、また通常の方法ではアクセスできないインターネット空間の総称です。

ダークウェブ上のコンテンツは、Torブラウザ等を利用することでアクセス可能です。「onion」ドメインを使用していることが多いため、onionサイトとも呼ばれます。

また異なる通信方式を用いたI2Pネットワークもダークウェブと称されます。

ダークウェブの特徴は、匿名性・プライバシーにあります。

暗号化と、複数ノードを利用したルーティング方式を通じて、利用者に対し匿名性を提供する点が特徴です。

ダークウェブとサーフェスウェブ、ディープウェブとの関連については以下の図が参考となります。

※ サーフェスウェブは一般的なインターネット・コンテンツ、ディープウェブはログイン制限のあるWebメールやメンバー制サイト等を指します。

何のために使われているのか?

ここでは、ダークウェブと、代表的ブラウザであるTorの主な用途について紹介します。

政治的監視や抑圧・検閲の回避

利用者に匿名性を提供するダークウェブは、政治的な監視・抑圧や検閲を迂回する手段として広く利用されています。

統計資料によれば、地球上の4人に3人は、政治的・社会的・宗教的コンテンツを投稿した場合逮捕される環境下にあります。また、インターネットを自由に利用できるのは全世界ユーザーの18%に過ぎません。中国やイラン、中東・アフリカ諸国、2017年にWikipediaへのアクセスを制限したトルコ等、多くの国家では、国民の閲覧できるコンテンツが厳しく規制されています。

2022年、ウクライナ侵攻に先立ち、ロシアではインターネットの規制が強化され、この動きに比例してTorや匿名性提供アプリの利用が増大したとの報道があります。

このような状況から、監視体制下の市民や内部告発者、ジャーナリスト、政治活動家にとって、ダークウェブは「ライフライン」と称されます。

英国BBCやガーディアン紙等のメディア、Facebook等のSNSも、通常ではアクセスできない地域のユーザー向けにonionサイトを運営しています。

非合法活動

ダークウェブの匿名性はインターネット上の自由を市民に提供すると同時に、犯罪者が悪用する武器・道具ともなります。

本記事の冒頭で言及したランサムウェア攻撃が示すように、ダークウェブは様々な犯罪・サイバー犯罪に利用されています。

こうした非合法活動については、次のチャプターにて詳しく紹介します。

各国法執行機関による犯罪捜査

多くのサイバー犯罪者がダークウェブを利用していることから、各国の警察・法執行機関による捜査・調査も行われています。

ISACAが掲載した記事によれば、一時期、Torブラウザにおいて暗号化と匿名化を担う入口ノードと出口ノードの最大の運用者は米国政府だったとされます。これは、ダークウェブのインフラの多数を米国政府が掌握しており、利用者の特定が容易であったことを意味します。

また各機関はエクスプロイトやツールの開発による身元特定技術を利用しているとの推測があります。

こうした事情から、TorとVPNとの併用が一般的です。

偽情報・逆情報の拡散

COVID-19パンデミック下で、通常のSNSやプラットフォームでは検閲されていたCOVID-19情報や、反ワクチン思想、その他の陰謀論をホスティングするonionサイトが増加したことが報じられました。

通常では規制されている偽情報や逆情報を配信・拡散するプラットフォームとしてダークウェブが利用されるケースがあります。

なお、こうした情報の拡散と並行して、ダークウェブ上での偽造ワクチン証明書販売やワクチン販売詐欺も発生しています。

テロリストや過激思想団体による利用

ダークウェブは、ネオナチ団体、白人至上主義団体、ISIS等イスラム過激派が活動するプラットフォームとしても利用されます。

これまでに、このような団体による広報、リクルート、訓練、資金・武器調達等が確認されています。

ダークウェブとサイバー犯罪

我が国では、ダークウェブすなわち犯罪の場という認識が普及しています。これは誤りではなく、実際にダークウェブは各種犯罪に多用されており、多数の専用サイトが運営されています。

米国ヴァージニア工科大学はWebメディアにおいて、次のように説明しています。

(ダークウェブの)潜在的な悪用は、すでに権利保護が確立している自由民主主義国家に不均衡に集中しており、ついでに言えば、Torネットワークインフラストラクチャのほとんどを(こうした地域が)ホストしています。

非合法マーケット・サイバー犯罪マーケット

ダークウェブマーケットは、インターネットにおけるECサイトやフリーマーケットサイトに類似したサービスです。仮想通貨XMR(Monero)やビットコインを用いて、利用者は取引を行います。

匿名の取引者、犯罪者同士の取引では、詐欺や未払いといったトラブルが多発するため、多くのマーケットはエスクロー(取引保全)サービスを用いて取引を保護します。これは、例えば商品の売買において双方に合意が成立した場合に、マーケットが保管していた仮想通貨等対価が決済されるといった仕組みです。

非合法マーケットが取り扱う商品の代表例は以下のとおりです。

| 薬物 |

| 児童ポルノ |

| 盗難クレジットカード |

| 違法電子機器 |

| 銃火器 |

| 偽造書類・偽造パスポート・偽造身分証明書 |

| 詐欺マニュアル |

| 盗難サブスクリプション(Netflix等) |

| 人身売買・請負殺人 |

サイバー犯罪マーケットでは、主にハッキングに係る情報やツール類、サービスが取引されます。

リサーチャーの調査によれば、地域によってマルウェアの需要は異なります。例えば、ブラジルでは銀行アプリを狙うバンキング型トロイの木馬が、中国語圏ではモバイル機器向けマルウェアが重宝されています。

様々な種類の犯罪サービス(CaaS)のみならず、偽情報の拡散、インフルエンサーアカウントの売買、レピュテーションの操作等を請け負うDaaS(Disinformation as a Service)等も展開されています。

| マルウェア |

| 漏洩データベース |

| 認証情報(ログインパスワード等) |

| 海賊版ソフトウェア |

| VPN認証情報 |

| ハッキングツール |

| エクスプロイト |

| 雇われハッキング |

| DDoS攻撃サービス |

| 犯罪・ハッキング向け生成AI(FraudGPT、WormGPT等) |

| 資金洗浄サービス(マネーロンダリング) |

ランサムウェア・リークサイト

二重恐喝ランサムウェア・グループの多くは、攻撃した企業から窃取したデータを公開し、身代金支払いを迫る目的から、ダークウェブ上にリークサイトを開設しています。

サイトには各被害企業・組織の概要、窃取データの一部が公開されます。通常、身代金を支払った場合はデータが非公開化されますが、払ったにもかかわらず裏で別の犯罪グループに売買される・データを公開される例もあります(各グループや脅威アクターごとに、約束を守る、持ち逃げする等のレピュテーションが存在します)。

窃取・公開されたデータは脅迫や別の不正アクセスに悪用される恐れがあります。

| BlackByte | Alphv |

| Mindware | everest |

| Onyx | qilin |

| BlackSuit | bianlian |

| Yanluwang | BlackBasta |

| cl0p | Medusa |

| Quantum | Omega |

| Lockbit3 | ViceSociety |

| karakut | Snatch |

| Suncrypt | LV |

| Hive(摘発) |

ハッキング・フォーラム

ハッキングやサイバー攻撃に関する話題に特化されたフォーラムです。

フォーラムの中には、摘発を免れるためにランサムウェアに関する話題を禁止しているものもあります。

| XSS | Exploit |

| Exposed | CryptBB |

| Dread | Cracked |

C2サーバーやボットネットのホスティング

これまでに、ダークウェブを活用したマルウェア用C2サーバーや、ボットネットの存在が確認されています。

なぜダークウェブ監視が重要なのか?

セキュリティ対策における重要性

セキュリティ対策は通常、自組織の保有するIT資産や設備、従業員を対象に実施します。

しかし、現在のサイバー脅威情勢では、それだけでセキュリティを確保することは困難です。

ダークウェブ上で漏洩したデータや認証情報は、サイバー犯罪者間で取引され、より大規模な侵害やランサムウェア攻撃の引き金となるケースがあります。

また、万が一ランサムウェア等によってデータを窃取されたときは、ダークウェブを捜索することでその被害状況を調査することが必要となります。

ダークウェブを定常的に監視することの意義は以下のとおりです。

・漏洩データや漏洩認証情報の早期検知

・漏洩データの確認・調査

・サプライチェーンのランサムウェア被害発生時の早期検知

・保有するITインフラやクラウドサービスに関する脆弱性・エクスプロイト情報の早期検知

・ハクティビストやハッカーによる攻撃の予兆検知

ダークウェブ監視のコスト

ダークウェブを監視することが、組織のサイバーセキュリティ上重要であることは明らかです。

しかし、内製で監視業務を行うにはコストやリスクが伴います。

・多くの企業・組織では、ダークウェブの閲覧やTorの利用、犯罪者との取引等を禁止している

・偽ソフトやマルウェアダウンロード、詐欺の危険性

・マーケットやフォーラム監視の工数

過去には、ダークウェブ・マーケットIncognito Marketの運営者がユーザーから預かった資産を持ち逃げし、さらに「追加の料金を支払わなければ登録プロフィールや履歴等を公開する」という恐喝を行い話題になりました。

ダークウェブマーケットやフォーラムは、スパムやボットによるクローリングを回避するため、登録制、レピュテーション制、コンテンツ課金制を課していることが多いです。

こうした障壁をクリアし、大量の無関係な投稿から、自組織に関連する情報を見つけ出すのは相当の労力を要します。

個人でのインターネット利用であれば、Googleが提供する「ダークウェブ・レポート」(外部リンク)のようなサービスを利用し、情報漏洩を確認することが可能です。しかし、膨大なユーザーとIT資産を有する組織・企業がダークウェブ上の脅威を監視するためには、適切なツールやサービスが必要です。

脅威インテリジェンス製品の活用

脅威インテリジェンスサービスは、顧客に代わってダークウェブ上の脅威や情報漏洩を監視・検知します。日々のダークウェブ閲覧のために環境を構築し、専任のセキュリティ要員を配置するよりも、製品やサービスを利用した方がコスト面で優れている場合があります。

| ・ダークウェブ監視コストの削減(専用環境構築、要員配置、監視業務) ・自組織・取引先の情報漏洩を常時監視 ・情報漏洩インシデント発生時の早期対応と被害最小化 |

SOMPO CYBER SECURITYが提供するサイバー脅威インテリジェンスサービスCognyteは、ダークウェブを監視し組織のセキュリティ対策をさらに強化する上で最適の機能を備えています。

・あらかじめ設定した検索ワード(ドメイン、メールアドレス、IPアドレス、社名・ブランド名、利用IT製品)から、ダークウェブ上のデータを網羅的に収集し、脅威を検知

・プラットフォームサービスでは、アラートを元に関連データを確認・分析可能

・レポーティングサービスでは、Cognyteアナリストが組織に関連するダークウェブ上の脅威をレポートで通知

・近年、ダークウェブを超える勢いでサイバー犯罪のプラットフォームとなっているTelegramや、多数のデータが集積されるPastebinのようなアップロードサイトも監視

まとめ

・ダークウェブは一般的な検索エンジンではたどりつけないインターネット空間であり、専用のブラウザを通じて利用者に匿名性を提供します。

・ダークウェブには複数の用途があり、検閲や監視等を迂回する手段としても、犯罪のための身元隠匿ツールとしても利用されています。

・ダークウェブ上では、非合法マーケットやサイバー犯罪マーケット、ハッキングフォーラム、ランサムウェア・リークサイトが運営されています。

・組織・企業のセキュリティ対策を強化する点から、ダークウェブの監視は非常に効果的です。

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

参考ソース

- https://www.hhs.gov/sites/default/files/dark-web-and-cybercrime.pdf

- https://www.crowdstrike.com/cybersecurity-101/dark-web-monitoring/

- https://jacobriggs.io/blog/posts/how-to-access-and-trade-on-darknet-markets-34

- https://www.bleepingcomputer.com/news/security/dark-web-monitoring-whats-the-value/

- https://www.aura.com/learn/dark-web

- https://www.keepersecurity.com/blog/2023/07/13/is-the-dark-web-dangerous/

- https://www.coresecurity.com/blog/cybersecurity-dangers-dark-web-and-how-protect-your-organization

- https://www.malwarebytes.com/cybersecurity/basics/dark-web

- https://www.isaca.org/resources/news-and-trends/newsletters/atisaca/2021/volume-33/unraveling-the-dark-web

- https://www.kaspersky.com/resource-center/threats/deep-web

- https://www.zdnet.com/article/what-is-the-dark-web-heres-everything-to-know-before-you-access-it/

- https://www.csoonline.com/article/564313/what-is-the-dark-web-how-to-access-it-and-what-youll-find.html

- https://www.verizon.com/business/resources/articles/darknet-the-shady-underbelly-of-the-iceberg/

- https://www.infosecinstitute.com/resources/malware-analysis/malware-dark-web/

- https://irdeto.com/blog/the-darknet-and-online-piracy-threats-to-pay-media-services

- https://nij.ojp.gov/topics/articles/taking-dark-web-law-enforcement-experts-id-investigative-needs

- https://crsreports.congress.gov/product/pdf/IF/IF12172

- https://www.dhs.gov/hsi/news/2024/06/17/dark-web-marketplace-owners-charged-facilitating-430m-illegal-goods-sales

- https://flare.io/learn/resources/blog/dark-web-forums/

- https://socradar.io/top-10-deep-web-and-dark-web-forums/

- https://krebsonsecurity.com/2024/03/incognito-darknet-market-mass-extorts-buyers-sellers/

- https://www.peraton.com/news/five-things-to-know-about-the-dark-web/

- https://www.darkreading.com/cyberattacks-data-breaches/leak-site-breachforums-springs-back-to-life-weeks-after-fbi-takedown

- https://www.statista.com/statistics/1413590/tor-daily-users-countries-distribution/

- https://www.theguardian.com/technology/2017/aug/23/dark-web-neo-nazis-tor-dissidents-white-supremacists-criminals-paedophile-rings

- https://carleton.ca/align/2019/illuminate-exploring-the-dark-web-tor-for-activism/

- https://www.elibrary.imf.org/view/journals/022/0056/003/article-A007-en.xml

- https://www.statista.com/topics/11456/internet-freedom-worldwide/#editorsPicks

- https://issuu.com/cigi/docs/kas_special_report_march_23_final1/s/15197171

- https://www.ncbi.nlm.nih.gov/pmc/articles/PMC9186528/

- https://www.e-ir.info/2020/10/09/coronavirus-conspiracies-and-dis-misinformation-on-the-dark-web/

- https://edition.cnn.com/videos/business/2021/04/09/covid-vaccine-misinformation-dark-web-anna-stewart-pkg-intl-ldn-vpx.cnn

- https://www.orfonline.org/research/the-dark-web-as-enabler-of-terrorist-activities

- https://www.darkowl.com/blog-content/digital-economy-of-disinformation-darknet-threat-to-election-security/

- https://www.darkowl.com/blog-content/the-digital-economy-of-disinformation-on-the-darknet-controlling-the-narrative/

- https://www.zdnet.com/article/the-dark-webs-latest-offering-disinformation-as-a-service/

- https://www.usatoday.com/story/tech/news/2017/03/27/terrorists-use-dark-web-hide-london-whatsapp-encryption/99698672

- https://www.europol.europa.eu/media-press/newsroom/news/crime-dark-web-law-enforcement-coordination-only-cure

- https://www.isaca.org/resources/isaca-journal/issues/2021/volume-2/the-dark-web-and-the-role-of-secure-human-behaviors

- https://csiac.org/articles/dark-net-usage-for-countries-in-conflict/

- https://gppreview.com/2020/03/06/dark-web-going-commercial-internet-censorship-may-driving-trend/

- https://news.vt.edu/articles/2020/11/malicious-dark-web-activity-unevenly-prevalent-in-free-nations--.html

- https://www.ice.gov/features/darknet

- https://www.idagent.com/blog/who-are-todays-dark-web-users/

- https://www.bbc.com/news/technology-50150981

- https://www.imf.org/en/Publications/fandd/issues/2019/09/the-truth-about-the-dark-web-kumar

- https://www.vox.com/2014/12/31/7470965/dark-web-explained

- https://cse.engin.umich.edu/stories/shadows-in-the-dark-web

- https://www.darkreading.com/cyber-risk/the-bright-side-of-the-dark-web

- https://gijn.org/resource/investigating-cybercrime-and-the-dark-web/

- https://www.bbc.com/japanese/50921897

- https://www.reliaquest.com/blog/alphv-ransomware-site-outage/

- https://www.coindesk.com/learn/bitcoin-mixers-how-do-they-work-and-why-are-they-used/

- https://www.moneylaunderingnews.com/2023/03/darkweb-cryptocurrency-mixer-chipmixer-shut-down-for-allegedly-laundering-3-billion-worth-of-crypto/

- https://www.europol.europa.eu/media-press/newsroom/news/one-of-darkwebs-largest-cryptocurrency-laundromats-washed-out

- https://www.cbc.ca/radio/spark/cyberattacks-ransomware-paying-ransom-crime-1.7030579

- https://www.zdnet.com/article/this-company-paid-a-ransom-demand-hackers-leaked-its-data-anyway/

- https://www.slcyber.io/what-is-the-invisible-internet-project-i2p/

上級コンサルタント

・自衛官時代に言われた一言「レーダー整備にそんな筋肉はいらない」

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら