リスクアセスメントで築く持続可能な事業インフラ Part 3:事業継続と説明責任を支えるログ管理(3/9)

この領域において、20年を超える現場経験から培った知見や見えてきた課題、またその解決方法など、皆さまの参考になるよう、具体的な例を交え、SOMPO CYBER SECURITYでコンサルタントを務める私、山田 淳二が「リスクアセスメントで築く持続可能な事業インフラ」というテーマで、連載コラムをお届けしています。

これまでに、前段であるPart0「なぜ、サイバーセキュリティ対策が必要なのか」で「そもそも」の部分を解説し、続くPart1「経営戦略とサイバーセキュリティ」では、経済産業省が定める経営者としての責任、経営者に求められる知識などを説明し、Part2では「CSIRTが支える判断できる組織」と題してCSIRTの役割について深掘りをしてきました。

Part3となる本コラムでは、持続可能な事業インフラには必要不可欠であるログ管理・運用のノウハウをゼロから順序だてて、説明していきます。ログの管理に不安を抱える方がこれを機に、改善への一歩を踏み出せるよう、参考としていただければ幸いです。

ログ管理における現実とその重要性

サイバー攻撃が不可避な存在となった現代社会において、組織のセキュリティ対策は多層化が進んでいます。

とは言え、私たちセキュリティコンサルタントが数多くの組織でリスクアセスメントやインシデント対応を行う中で痛感するのは、どれほど強固な防御策を講じていても、「ログが残っていない」「ログが使えない」組織は、原因究明や影響範囲の特定において必ず行き詰まるという現実です。

情シス担当者は、日々の障害対応、ベンダー調整、問い合わせ、アカウント管理、IT資産管理といった多岐にわたる業務に追われています。そのため、ログの管理・運用まで丁寧に行う余裕がないというのが、多くの現場で共通する現状でしょう。しかし、実際には、ログ管理の不備こそが、インシデント発生時に情シス担当者の負担を最も増大させる要因となる数多くのケースを、私たちは目の当たりにしてきました。

ログは、最新のセキュリティ製品のように直接的に攻撃を防御するものではありません。しかし、インシデント発生時には、原因を特定し、被害拡大を抑え、迅速な復旧と組織の信頼性を維持する上で不可欠な根拠となり、組織のレジリエンスを高める重要な要素となります。その重要性をまずはしっかり頭に入れておきましょう。

インシデントが発生した際、最初に求められるのは「ログ」です。

異常が発生すると、経営層、法務、監査部門よりも先に、情シスに声がかかります。その際にまず問われるのは、インシデントの証跡に関する情報です。

- 「どこから侵入されたのか?」

- 「不審なログインはいつから確認されているのか?」

- 「攻撃者は、システム内のどこまで侵入しているのか?」

- 「インシデントに関する証拠(ログ)は残っているのか?」

私たちコンサルタントも、現場でこれらの質問を投げかけるたびに、苦しい回答を聞き続けてきました。

- 「ログが数日分しか残っていない」

- 「管理者用VPNのログが、そもそも取得されていなかった」

- 「EDRは導入していたが、標準設定のままで、重要なイベントを検知できていなかった」

ログの欠損や利用不能な状態は、攻撃者そのものよりも厄介な障壁となります。なぜなら、ログがないという状況は、原因究明の道そのものを閉ざしてしまうからです。

ログ不足が招く混乱と管理・運用の課題

私たちは、ログ不足によって情シス担当者が連日の対応を強いられ、結果として、組織が十分な説明責任を果たせず、経営が混迷するケースを数多く見てきました。

ログが存在しない、または適切に管理・運用されていない場合、インシデント発生時に事実関係の確認が進まず、責任分界や説明の根拠が不明確となり、組織全体に混乱が生じます。

- 経営層からの要求: 「被害範囲をすぐに示してほしい」

- 法務部門からの要求: 「顧客や監督官庁へ説明するための根拠となるデータを示してほしい」

- 監査室からの指摘: 「なぜインシデントを検知できなかったのか、原因を説明してほしい」

- ベンダーからの回答: 「ログがないため、我々では状況を判断する材料がありません」

- 情シス担当者の本音: 「だから、ログがないと申し上げているのに…」

説明責任を果たせない根本的な原因は、個々の情シス担当者の能力不足ではなく、組織としてログの収集・保管・管理・運用の体制と設計が未整備であること、またその重要性を適切に理解していなかった点にあります。しかし、往々にして、非難や責任の追及は情シス担当者に集中してしまいます。

だからこそ、情シス担当者は単なる運用者として責任を負うだけでなく、「自らを守る防具」として、ログ管理体制の設計と改善を主導することが求められます。

法令・監査要求からの視点

正確な現状把握は、ガバナンスの第一歩です。

ログの管理・運用は単なる技術的な問題に留まらず、法務、監査、ガバナンスの領域でも極めて重要な意味を持ちます。現場では、以下のような「静かな違反」が、組織の問題として認識されないまま、積み重なっていくケースが珍しくありません。

- 保存期間の不備: 保存期間が短いために、個人情報保護法や各業界ガイドラインに抵触

- 管理責任の曖昧さ: SaaSのログ管理が部門任せになっており、監査で初めてその不備が発覚

- 改ざん防止策の欠如: ログの改ざん防止措置が講じられておらず、内部統制上の重大な欠陥と指摘

- ログの所在不明確: ログの保管場所や管理者が明確でなく、必要時に迅速な提示・確認が不可能

これらは、平時には顕在化しにくい一方で、有事や監査の局面で説明責任を果たす上で、重大な支障となります。ログ管理は、ガバナンスと説明責任を支える経営上のリスクコントロールであることを認識し、方針・体制・責任分界・運用設計として整備することが重要です。

見える化から始めるログ管理

ログ管理は、最初から完璧を目指す必要はありません。

まずは、現状の見える化から始めてみましょう。

ログ管理体制の構築では、「SIEMなどの高機能ツールを導入すれば解決する」と捉えられがちですが、実効性のある体制を整えている組織ほど、段階的に成熟度を高めています。

その第一歩として、「現状の洗い出し」、すなわち「何が、どこに、どの期間保存されているのか」を正確に整理することが不可欠です。そして、その現状を踏まえ、ログ取得と管理・運用設計を怠らずに進めることが、現実的に運用を回すための鍵となります。

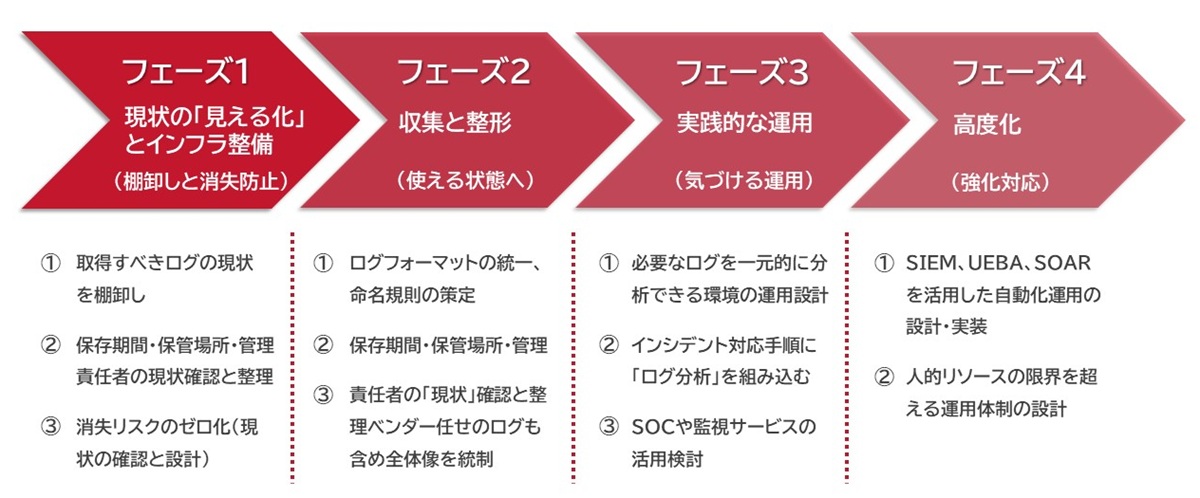

フェーズ1:現状の見える化とインフラ整備(棚卸しと消失防止)

私たちの現場経験から、ログ管理の不備に起因するインシデント対応の遅延は、技術的な問題よりも「何が」「どこに」「どれだけ」残っていて、「誰が」責任を持っているのか、という実務的な整理がなされていないことに起因することがほとんどです。したがって、最初に取り組むべきは、ログが確実に残り続けるための実務的なインフラ整備です。

本フェーズでは、ログ管理の現状の「正確な把握」と「リスクの洗い出し」に絞って進めます。ログ管理における見えないリスクや把握漏れを可視化することで、組織はインシデント発生時に「頼れる証拠」となる、最低限必要なログが、確実な場所で、十分な期間、消失することなく保存されているという、堅牢なインフラを構築することが可能です。

①取得すべきログの現状を棚卸し

まずは、インシデント対応や原因究明に不可欠な主要ログソースを網羅的に特定します。AD(Active Directory)、VPN、EDR、SaaSといった基本的なものに加え、ファイアウォール、プロキシ、主要サーバ、メール、クラウド監査ログなど、実務上必要となるものを対象とします。

- 現状「取得できているログ」「取得できていないログ」を具体的にリストアップ

棚卸ししたログソースごとに、現在設定されている保存期間、実際の保管場所、そして担当者(または担当部署)を明確にします。

- 各ログソースの保存期間、保管場所、担当者(または担当部署)を確認

- 法令遵守(個人情報保護法、GDPR、各業界ガイドラインなど)や監査要件、インシデント調査に必要な期間を考慮し、不足があれば保存期間の延長や保管場所の変更、管理責任者の明確化を設計

- 保管場所についても、アクセス制御やセキュリティ対策の観点から適切に設計

設定不備等により取得漏れや意図しない消失が発生しないよう、要因を点検し是正します。

- 各ログソースでローテーション(上書き)設定、容量、時刻同期(NTP)等の状態を確認

- 上記が未整備であれば修正

本フェーズで整理した「取得対象ログ」と「保存期間・保管場所・管理責任の現状」は、以降の整備に向けた基盤となります。これにより、インシデント対応の前提として、必要なログが所定の条件で保持されている状態を明確化します。

フェーズ2:収集と整形(使える状態へ)

フェーズ1で「ログが存在する」ことを確認できても、保管場所や形式が統一されていなければ、必要な情報を迅速に抽出できず、インシデント対応の遅延につながります。これは、ログがあるだけで、使えない状態です。

本フェーズでは、フェーズ1で特定・棚卸ししたログソースを前提に、確実に取得・保管できる状態に整備したログを、設計方針(取得対象、保管場所、保存期間、管理責任)に基づいて収集・整理・整形し、調査や分析で直ちに活用できる状態へ引き上げます。

IT部門・セキュリティ部門が中心となる「設計(①、②)」と、設計内容を運用へ落とし込み、関係部門や委託先と連携しながら統制を確立する「実装・統制(③)」の二つの柱で構成されます。

①ログフォーマットの統一、命名規則の策定(設計)

異なるベンダーやシステムから取得されるログは形式が不統一であることが多く、そのままでは検索・相関・分析に手間を要し、調査の初動を遅らせます。そこで、検索・分析に必要な項目を定義した上で、ログの正規化方針を定め、併せて一貫した命名規則を策定します。これは現時点の運用改善に加え、将来的なSIEM等の活用や自動分析を見据えた設計でもあります。

②保存期間・保管場所・管理責任者の「現状」確認と整理(設計)

フェーズ1で整理した保存期間・保管場所・管理責任に関する方針を前提に、収集・整形の運用が継続可能となるよう具体化し、実装可能な形に落とし込みます。

-

ログソースごとに、保存期間、保管場所、管理担当(担当者または担当部署)を明確化し、収集・整形の対象範囲を定義

-

法令、社内規程、業界ガイドライン、監査要件、インシデント調査要件に照らし、運用が方針に追随できているかを確認し、不整合があれば調整

-

保管場所についてアクセス制御等を含め、参照・抽出・保全の運用が破綻しないよう設計

部門や委託先の管理下にあるログを含め、取得状況と管理体制の全体像を把握し、組織として統制できる体制・運用を整備します。関係者と責任分界を明確化したうえで、収集・集約、アクセス権管理、緊急時の参照・抽出手順を含め、必要な運用手順と管理ルールを実装します。

フェーズ3:実践的な運用(気づける運用)

フェーズ2までで、使える状態になったログを、ここから能動的に活用し、インシデントの兆候を早期に検知していく段階に入ります。現場では、単にログを「集めてある」ことに満足するのではなく、ログが、私たちの代わりに、脅威のサインに気づいてくれる状態を目指します。ここでも、実践的な運用設計が不可欠です。

①必要なログを一元的に分析できる環境の運用設計

単体のログだけでは見えにくい、複数のログイベントを関連付けて分析するための環境(例: syslogサーバ、簡易的なログ分析ツール、SIEMの導入検討など)を構築し、その運用ルールを設計します。

気づける運用を実現するため、平時の監視(アラートや異常の一次判断)と有事の対応(調査・封じ込め)を切り分け、それぞれのプロセスにログ分析を組み込みます。あわせて、対応の属人化を防ぐため、判断基準と手順を手順書に明記し、訓練により定着させます。

- 平時:アラート/異常のトリアージ手順

(何を見て、何を正常・異常と判断し、どこまで確認するか) - 有事:初動対応手順に、参照すべきログと分析手順を明記

(例:認証ログ→端末挙動→通信→メール→クラウド監査の順で確認等) - 手順を訓練により定着

自組織内のリソースによる高度なログ分析や24時間365日の監視が難しい場合は、外部のSOCサービスやマネージドセキュリティサービス(MSS)の利用を検討します。その際、自組織に必要な検知内容や対応レベルを明確にした「要件定義」を用意し、ベンダーとの間で「SLA(Service Level Agreement)」を設計・締結することが重要です。

本フェーズの目的は、単体では見落としてしまうような攻撃の兆候や不審な行動の連鎖を、ログの相関分析を通じて早期に発見し、インシデントの発生を「気づける」ようにすることです。この「気づける運用」には、明確な運用設計が不可欠となります。

フェーズ4:高度化(サイバーセキュリティの強化対応)

フェーズ4は、すでに堅牢なセキュリティ基盤を確立し、一定の運用実績と専門人材、そして安定したセキュリティ運用体制を構築している「成熟した組織」が対象となります。これは、組織がさらなる効率化と高度化を目指し、変化し続けるサイバー脅威に対して、より迅速かつ効果的に対応できるレベルに引き上げるためのフェーズです。

①SIEM、UEBA、SOAR を活用した自動化運用の設計・実装

高機能なSIEM(Security Information and Event Management)、UEBA(User and Entity Behavior Analytics)、SOAR(Security Orchestration, Automation and Response)といったツールを導入し、インシデントの自動検知、脅威の分析・判断、そして初動対応(隔離、ブロックなど)の自動実行を目指します。これらのツールの運用設計は、導入効果を最大化するために極めて重要です。

②人的リソースの限界を超える運用体制の設計

人手に頼る部分を減らし、自動化によって迅速かつ人的エラーの少ない運用体制を設計・構築します。

このような取り組みは、高度なリソースと専門知識、そして明確な運用ポリシーがあって初めて真価を発揮します。自社のリスクレベルとリソースを考慮して、導入の必要性を慎重に判断すべき「最適化段階」と言えます。

事業継続と説明責任を支えるログの管理・運用とは

サイバー攻撃が日々進化し続ける現代、インシデント対応やリスクアセスメント、CSIRT構築を支援してきた経験から、どんなに堅牢なセキュリティ対策を講じていても、ログの管理が不十分であれば、インシデント発生時に迅速かつ的確な対応が困難になり、組織の対応能力が著しく低下するという事実を私たちは幾度となく目にしてきました。現場の経験から言えるのは、適切なログ運用が組織の状況認識と対応能力を支える、最も基本かつ重要な要素であるということです。

セキュリティツールの進化は目覚ましいものがあります。

しかし、どんなに先進的なツールも、それを支え、脅威を正確に捉えるためのログがなければ、その能力を最大限に発揮することはできません。 サイバーセキュリティへの投資が不可欠となった現代の競争力を決定づけるのは、こうした基盤となるログの整備なのです。きちんと取得・保管され、分析・活用できる状態でログを整備することは、組織の現状を正確に把握するためのインフラであり、事態の真相を解き明かす上で欠かせない証跡です。巧妙化する攻撃手法の前に、すべてを未然に防ぐことは極めて困難だからこそ、いざという時に組織が頼れるのは、こうした地道に蓄積された「事実」なのです。

私たちの長年の現場経験から得た教訓は、ログ運用が弱い組織では、インシデント対応で必要となる説明責任の遂行や迅速な復旧が、極めて困難になるということです。原因究明の遅延、被害範囲の不明確さ、そして最終的には組織の信頼失墜へと繋がりかねない。この状況は、回避すべき最優先課題です。現場は、最新技術と運用現場の現実の狭間で、常に最適解を模索しています。その努力を正当に評価し、十分な支援と権限を与えることが、組織全体のサイバーレジリエンス(危機対応能力・回復力)を高める鍵となります。

経営層には、ログ管理を「ITコスト」ではなく、「組織の信用と事業継続性を確保するための、不可欠な経営資源」として位置づけてほしいと思います。

最後に、私たちの提言はシンプルです。

現場の「声」と、私たちの「長年の知見・経験」を基盤に、ログの見える化から始め、現実的な運用設計を優先させ、そして訓練と検証を継続していくこと、これにより、組織はより確実な一歩を踏み出せるはずです。ログ管理への取り組みは、単なる記録の整備にとどまりません。それは、万が一の事態に直面した際、組織が「何が起こったのか」を正確に理解し、的確な「判断」を下し、そして「信頼」を再構築していくための、確かな礎(いしずえ)となるものだと考えています。

次回は、4月にバックアップの重要性とリカバリ計画について、お届け予定です。お楽しみに!

上席コンサルタント 情報処理安全確保支援士

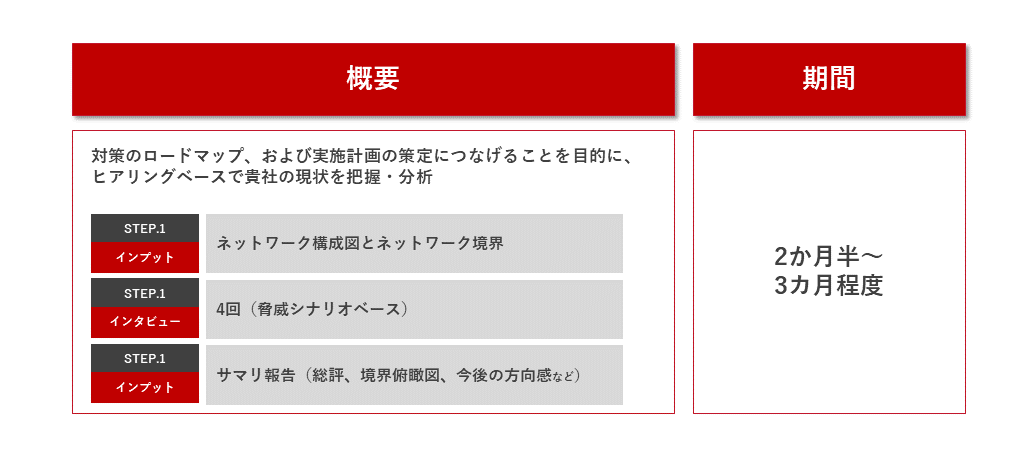

サイバーリスクアセスメントサービスのご紹介

SOMPO CYBER SECURITYでは、セキュリティ対策の第一歩であるリスクの可視化による現状把握、それに続く効果的な対策計画の立案をサポートするサイバーリスクアセスメント コンサルティングサービスを提供しています。

アセスメントの実施概要と流れ

今回は代表的なリスクアセスメントサービスを事例として紹介していますが、サイバーリスクアセスメント コンサルティングサービスでは、他にもペネトレーションテストなど、各組織のニーズと予算に合わせた組み合わせでご利用いただけるよう、豊富なオプションをご用意しています。

ぜひ利用に向けてご検討ください。

SOMPO CYBER SECURITYでは、コラムやお役立ち資料、セミナー情報などを随時メールマガジンにて配信しています。ご登録がまだの方は下記のボタンより是非ご登録ください。