リスクアセスメントで築く持続可能な事業インフラ Part 2:サイバー攻撃に備える ~CSIRTが支える「判断できる組織」~(2/9)

この領域において、20年を超える現場経験から培った知見や見えてきた課題、またその解決方法など、皆さまの参考になるよう、具体的な例を交え、SOMPO CYBER SECURITYでコンサルタントを務める私、山田 淳二が「リスクアセスメントで築く持続可能な事業インフラ」というテーマで、連載コラムをお届けしています。

これまでに、

Part0として「なぜ、サイバーセキュリティ対策が必要なのか」という「そもそも」の部分を説明し、

その後のPart1では「経営戦略とサイバーセキュリティ ~リスクアセスメントの現場から~」と題し、経営者に求められる責任や役割について、説明してきました。

Part2となる今回は、CSIRTに求められる本来の機能や、実際にサイバー攻撃を受けた時にCSIRTがその期待される能力をフルに発揮し、組織の窮地を乗り切るには何が必要なのかについて説明します。

現場にいると、そもそもCSIRTとは、いかなるものなのか?普段からどのような体制を整え、サイバー攻撃に備えておけば、CSIRTが正しく機能できるのか?という点において、正しく理解されていないと感じることがあります。CSIRTを正しく理解し、より強固でレジリエンス強化につながる体制を整えられるよう、参考としていただければ幸いです。

はじめに

ランサムウェアや情報漏えいを巡る報道は、もはや珍しいものではありません。

サイバー攻撃は、一部の大企業や特定業種だけの問題ではなく、業種・組織規模を問わず、「いつ自分たちが当事者になってもおかしくない」経営リスクになりました。

この状況で、今、組織が問われているのは「攻撃を防げるかどうか」だけではありません。攻撃が起きたとき、限られた情報の中でも、組織として判断し、動けるかどうかということも問われています。

被害組織の支援に長年携わってきた経験から言えば、多くのサイバーインシデントでは、リスク分析等を通じて「攻撃が起こり得る」ことは一定程度想定できていたとしても、例外ケースなど、想定の網羅性には限界があり、侵入の起点(発生箇所)や展開の速さ、影響範囲までは十分に織り込めていないことが少なくありません。その結果、対策の検討もしているにもかかわらず、「誰も最終的な判断を下せない状態」から事態が進行していくケースが非常に多いのです。

- 何を止めてよいのか分からない

- どこまでを「インシデント」とみなすか決められない

- どのタイミングで、誰に何を報告すべきかが曖昧

こうした「判断できない時間」が長引くほど、技術的な被害だけでなく、社会的信頼の毀損も深刻化していきます。

多くの組織は、すでに一定レベルの技術的な予防策を講じています。

EDRやWAFの導入、定期的な脆弱性診断、社員教育など、いわゆる「やるべきこと」は相応に進んでいます。それでもなお、現場では次のようなインシデントが発生します。

- 海外拠点端末のマルウェア感染

- VPN機器への不正アクセス

- 取引先を装った不審メールや添付ファイルを悪用した侵入

- 正規アカウントの不正利用

実際の現場で頻繁に聞く声は、次のような声です。

「想定していなかったわけではないが、どこまでが“想定内”なのか分からない」

つまり、「こういう攻撃があり得る」ことは頭では理解しているが、自組織でどこまでを許容し、どこからをインシデントとして扱うのか、その線引きや責任分担が曖昧なままになっているのです。

この時点で問題になるのは、単に「防御力が足りなかったかどうか」ではありません。「誰が、どの立場で、何を判断するのか」が整理されていないことが、事態をより複雑に、深刻にします。

「IT部門が何とかする」という前提の危うさ

サイバーインシデントの「第一報」は、多くの場合、IT部門や情報システム部門(あるいはSOCやヘルプデスク等の窓口)に最初に集まります。

「業務システムにログインできない」

「サーバの挙動がおかしい」

経営層や事業部門から見れば、それが「単なる障害」なのか「攻撃」なのかは容易に区別がつきません。

一方で、IT部門は次のすべてを同時並行で求められます。

- 障害か攻撃かの切り分け

- ログの保全

- 被害拡大防止

- 業務影響の最小化

その結果、十分な確証が得られない段階でも、暫定の前提をもとに、優先順位や対応方針を決めなければならないという、極めて難しい状況に追い込まれがちです。

ここで見落とされがちなのが、判断の材料となる情報が、そもそも十分に残っているかという点です。

- 十分な粒度・期間で取得・保存されているログ

- クラウドや委託先を含め、保管場所などが整理されたログ

- 復元手順や検証が体系的に行われているバックアップの存在

こうした基礎的な備えがない状態では、たとえCSIRTが存在していても、「何を根拠に、どこまで判断できるか」という判断の前提が揺らぎ、組織としての対応の精度や説明責任を果たすという機能が著しく低下します。

CSIRTは万能ではありません。

逆に言えば、こうした基礎が不十分な状態では、CSIRTを設置していても、いざというときには機能不全に陥るリスクが高いのです。

ある企業の実例から学ぶ

ある企業で実際にあった事例を紹介します。

インシデント発生当初、その企業では事象を「一時的なシステム障害」と判断し、早期復旧を最優先しました。業務停止の長期化を避けるため、サーバを再起動し、システムは一時的に復旧しましたが、同様の現象が繰り返し発生していました。

しかし数日後、外部から侵害の可能性を指摘され、本格調査に踏み切ったところ、次のような問題に直面しました。

- 攻撃の痕跡となるログが十分に残っていない

- どの時点から侵入されていたのか分からない

- 影響範囲を裏付ける事実が乏しい

結果として、対外的な説明では「調査中」という表現を繰り返すしかなく、顧客や取引先の不信感を招くことになりました。後から見ると、このケースは「障害と誤認した判断が誤り」に見えるかもしれません。しかし、現場で支援していると見えてくるのは、むしろ次のような厳しい実情です。

- サイバー攻撃を受けているという確証は、その時点では持ち得なかった

- 業務停止が長引けば、事業への影響は確実だった

- ログや証跡、アラート情報が整理されておらず、判断を支える情報基盤がなかった

つまり、当時の情報量と前提条件では、「障害として早期復旧を優先する」以外の選択肢を取ることは極めて難しかったのです。問題の本質は、「その場で誤った判断をしたこと」そのものではありません。合理的な判断を行うための条件やプロセスを、平時から組織として用意できていなかったことにあります。

この構造は、サイバー攻撃を受けた多くの組織での失敗事例に共通しています。

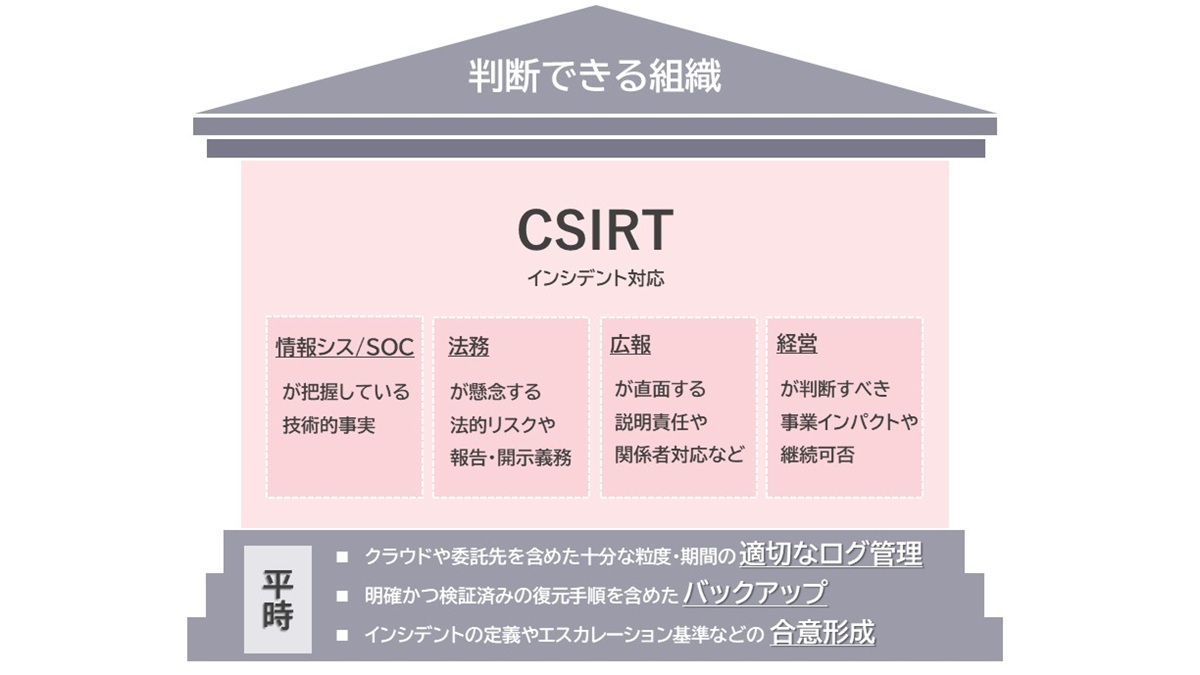

CSIRTはインシデント発生時の「全社意思決定を回すハブ機能」

CSIRT(Computer Security Incident Response Team)は、組織によっては情シス・SOCと一体で技術対応まで担い、別の組織では調整・統括に専念するなど、体制や守備範囲に幅があります。

しかし、体制がどうであれ、実際に機能しているCSIRTに共通する本質は、インシデント発生時に技術・法務・広報・経営の論点をつなぎ、限られた情報の中でも「組織としての判断と行動」を止めずに回し続けることです。

具体的には、攻撃の封じ込めや復旧に関わる実務を担うチーム(情シス、SOC、外部ベンダ等。担当範囲は組織により異なる)と連携しながら、情報を集約して状況を統合・整理し、次の意思決定を成立させるためのプロセスを設計・運用します。すなわち、「限られた情報の中で影響範囲やリスクを評価し、どこまでを、どのタイミングで、誰が判断するのか」を明確にし、判断が止まらない状態をつくります。

そのためにCSIRTは、次のような情報を持ち寄り、同じ場で整理・統合して扱います。

- 情報システム部門/SOC等が把握している技術的事実

- 法務・コンプライアンスが懸念する法的リスク、報告・通知・開示義務や契約上の要求事項

- 広報が直面する説明責任、ステークホルダー対応方針、風評・SNS等への影響

- 経営が判断すべき事業インパクトや継続可否

さらに平時には、判断が止まらないよう、次のポイントをあらかじめ合意・整備しておきます。

- どの状態を「インシデント」と定義し、どの状態は通常障害とみなすのか

- 情報が不十分な「分からない」状態を、どのような前提・仮置きで扱うのか

- どの時点・どの条件を満たしたら経営判断に引き上げるのか(エスカレーション基準)

- 経営層へのエスカレーション条件のたたき台をあらかじめ作成しておく

(例:「個人情報漏えいの可能性」「基幹停止が◯時間超」「ランサムノート確認」「外部から侵害指摘」「報道・SNS拡散兆候」など)

インシデント発生時に判断が滞らないよう、最終的に「誰が何を決めるのか」(最終意思決定者と決裁範囲)を平時から明確にしておくことが不可欠です。

これらは、「常に正しい判断を保証するための仕組み」ではなく、不完全な情報の中でも、組織として判断を行える状態をつくるための準備です。技術的な初動対応や復旧作業は、情シス部門や外部ベンダ、SOCなどが中心となって実施します。CSIRTは、それらから上がってくる情報を統合し、「組織としてどう動くか」を整理して意思決定につなげ、関係部門の対応を統制・調整する役割を担う必要があります。

自然災害対応との違いが浮き彫りにするもの

自然災害対応には、「人命最優先」という明確な原則があります。

情報が不完全でも、まず命を守るための迅速な意思決定が強く求められ、そのこと自体は社会的にも正当化されやすい側面があります。判断の修正が後から生じても、「その時点で得られていた情報のもとでは最善を尽くした」という説明は、比較的受け入れられやすいといえます。

しかし、サイバーインシデントは、これとは性質が異なります。

- 被害はデータやログ、ネットワークといった「目に見えない領域」で発生する

- 影響範囲は、ログ分析などで侵害状況が見えてくるにつれて、徐々に拡大・変化していく

- 発信した言葉や判断は、技術的事実や後から判明したログと照合され、詳細に検証される

このため「その時点でなぜそう判断したのか」というプロセス自体は、自然災害でも説明責任はありますが、サイバーインシデントは“証跡が残る/後から検証される”性質が強く、発言と事実の整合性がより重要となります。

したがって、CSIRTはここで、後からの検証に耐えられるよう、判断の経緯や事実を組織として記録・整理し続ける仕組みとして機能することが求められます。

- 何が分かっていて

- 何が分かっておらず

- その中でどこまで判断可能だったのか

これらを継続的に整理し、記録し続けることで、「誰も責任を取らないまま時間だけが過ぎる状態」を避けることができます。

「判断できる組織」を支える経営インフラとしてのCSIRT

サイバー攻撃を完全に防ぐことは、現実的には極めて困難です。

しかし、「判断不能のまま時間だけが過ぎる状態」になってしまうことは、防ぐことができます。CSIRTとは、単なる技術組織でも、一時的な緊急対策本部でも、年に数回会議を開くだけの形式的な委員会でもありません。不確実な状況の中でも、経営陣がその判断内容を後から説明できる形で意思決定を行えるようにするための、会社全体の土台となる仕組みです。

その前提として、少なくとも次の3点が不可欠です。

- ログが適切な範囲・期間で取得・保存されていること

- バックアップが取得され、復元手順やテストが計画的に実施されていること

- 事実を後から再構成できるだけの証跡と記録(タイムライン、判断根拠など)が残っていること

これらのいずれかが欠けると、CSIRTの実効性は大きく損なわれ、いざというときに期待される役割を十分に果たせなくなる恐れがあります。

- すでにCSIRTを持つ組織は、「組織図に載っているか」ではなく、合理的な判断を成立させる条件が本当に整っているかを、あらためて点検してみましょう。

- まだCSIRTを持たない組織は、最初から完成度を求める必要はありません。

まずは、インシデントの事実と判断の経緯を残し、組織として共有できる最低限の枠組みを持つことから始めましょう。

サイバー攻撃が相次ぐ今の時代に組織が問われているのは、単なる技術力や対応速度だけではありません。不確実な状況下でも、経営陣が対応を説明できるレベルの判断を下せる組織かどうかが、信頼と存続を左右します。

最後に

サイバーセキュリティの世界は、日々変化し、攻撃者は常に一歩先を狙ってきます。

完璧な防御は不可能であり、「いつか必ず起こるもの」としてインシデントに備えることが前提になりました。多くの組織のインシデント対応、CSIRT構築、セキュリティ戦略策定を支援してきた経験から、私は次のことを強く実感しています。

- 真に問われているのは、「どれだけ高度な技術を持っているか」「どれだけ早く対処できるか」だけではない。

- 自組織のセキュリティ対策と意思決定プロセスを説明でき、被害を最小限に抑えるための判断を、不確実な状況下でも下せるかどうかが、組織としての信頼と存続を左右する。

変化の激しい時代において、組織は常に新たなリスクと向き合い続ける必要があります。

私は、これまで培ってきた知見と実務経験を基に、これからも「判断できる組織」を目指す皆さまを全力で支援していきます。

CSIRTは「作ったら終わり」の組織ではありません。CSIRTは「判断できずに立ち止まる時間」を生まないための組織の土台となる仕組みであり、継続的に見直し、強化し続けていくべき中核機能です。その第一歩を、ぜひ今からご自身の組織で始めていただければと思います。

CSIRTの構築でお悩みの方は、お気軽にお問い合わせください。

次回は、3月に「サイバーセキュリティ時代のログの運用管理 ~ログ管理は「手探り」から「見える化」へ~」と題したコラムをお届け予定です。お楽しみに!

上席コンサルタント 情報処理安全確保支援士

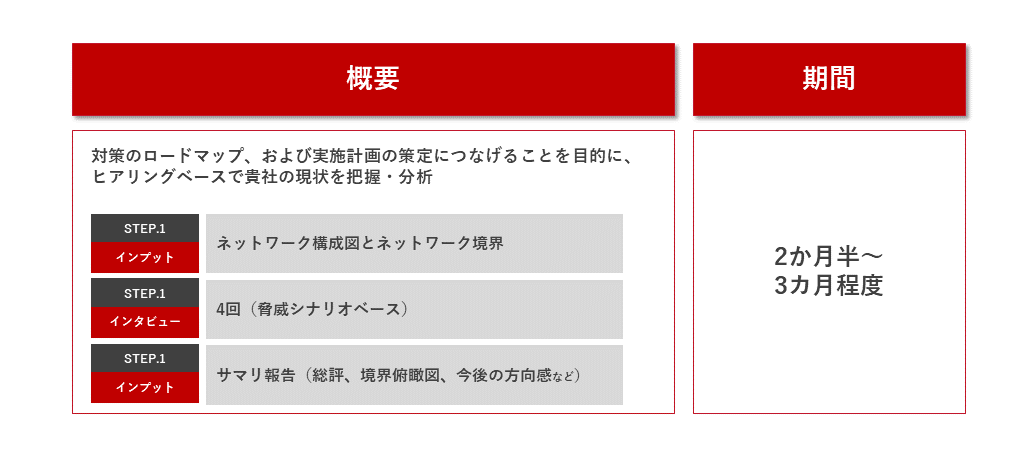

サイバーリスクアセスメントサービスのご紹介

SOMPO CYBER SECURITYでは、セキュリティ対策の第一歩であるリスクの可視化による現状把握、それに続く効果的な対策計画の立案をサポートするサイバーリスクアセスメント コンサルティングサービスを提供しています。

アセスメントの実施概要と流れ

今回は代表的なリスクアセスメントサービスを事例として紹介していますが、サイバーリスクアセスメント コンサルティングサービスでは、他にもペネトレーションテストなど、各組織のニーズと予算に合わせた組み合わせでご利用いただけるよう、豊富なオプションをご用意しています。

ぜひ利用に向けてご検討ください。

SOMPO CYBER SECURITYでは、コラムやお役立ち資料、セミナー情報などを随時メールマガジンにて配信しています。ご登録がまだの方は下記のボタンより是非ご登録ください。