リスクアセスメントで築く持続可能な事業インフラ Part 4:バックアップの正しい理解とリカバリ計画(4/20)

この領域において、20年を超える現場経験から培った知見や見えてきた課題、またその解決方法など、皆さまの参考になるよう、具体的な例を交え、SOMPO CYBER SECURITYでコンサルタントを務める私、山田 淳二が「リスクアセスメントで築く持続可能な事業インフラ」というテーマで、連載コラムをお届けしています。(過去のコラムはこちら)

本連載の最終章となる本コラムでは、セキュリティ対策における最後の難問『バックアップ』について考察していきます。万全の対策をとっていても、バックアップの重要性を理解していないと、すべてが水の泡と化してしまうリスクがあります。最後の最後で躓いてしまわぬよう、参考としていただければ幸いです。

はじめに

サイバーセキュリティコンサルタントとして、数多くの組織のインシデント対応、リスクアセスメント、CSIRT体制構築、そして訓練の現場に立ち会ってきました。そこで強く感じるのは、攻撃を未然に防ぐ努力はもちろん重要ですが、それと同じくらい、万が一、侵害された後に「どれだけ早く、計画どおりに事業を立て直せるか」、すなわち、組織の回復力(レジリエンス)が、その明暗を分けるということです。

もちろん、情報システム部門、IT企画部門が中心となって「侵害されない」ための対策を講じることも重要です。一方で、侵害を完全にゼロにすることは現実的に困難であり、むしろ問われるのは「侵害を前提にした備えがどこまでできているか」ということです。侵害された場合でも、事業への影響を最小限に抑えつつ、必要な封じ込めと安全確認を経て、計画どおりに復旧できる体制、つまり、技術・運用・意思決定を含む復旧の仕組みづくりこそが、真のサイバーレジリエンスを築くカギとなります。

では、その重要性について、詳しく解説していきましょう。

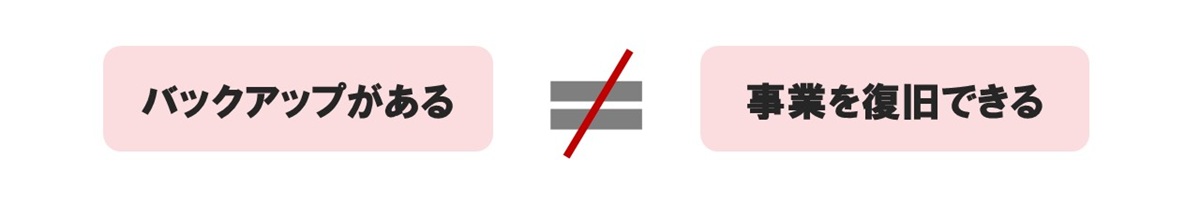

バックアップがあっても復旧できない ー 3つの現実

インシデント対応の現場で、お客さまの情報システム部門やIT企画部門の方々に「バックアップは取っていますか?」と質問をすると、ほとんどの場合、「はい、取っています」という答えが返ってきます。しかし、ランサムウェア攻撃や破壊型攻撃が常態化している今日、その言葉だけでは安心できません。なぜなら、実際の現場では、バックアップがあるにもかかわらず、想定どおりに復旧できないケースが後を絶たないからです。

その背景には、主に次の3つの現実があります。

①攻撃者は、バックアップを含む「復旧手段そのもの」を使えなくしようとする

近年のランサムウェア攻撃や破壊型攻撃では、いきなり暗号化や停止が行われるとは限りません。攻撃者はまず権限を奪取し、環境を探索し、防御機能を回避したうえで、バックアップ、スナップショット、管理機能の破壊や無効化を狙います。

その結果、次のような事態が現実に起こります。

- 本番環境の管理者権限からバックアップの保存先まで操作される

- バックアップが暗号化・削除される

- 保持されていたはずの世代が失われ、侵害前の正常データに戻せない

つまり、バックアップは「取っているか」だけでなく、侵害時にも消されず、改ざんされずに残る構造になっているかが問われます。

②バックアップは「保存」だけでは不十分、「復旧に使えること」が肝心

バックアップデータが残っていても、それだけで復旧できるとは限りません。実際には、復旧に必要な手順や情報が不足しており、作業が途中で止まってしまう、というケースが少なくありません。

具体的には、以下のような問題が典型的です。

- 復旧手順書が整備されておらず、誰が、どの順序で、何をするのか分からない

- 復旧用の管理者アカウントに加え、MFAに必要な認証手段や緊急用アクセス手段、証明書、ライセンス情報、構成情報や接続設定がそろっていない

- バックアップデータ自体に破損や整合性の問題があり、想定どおりに復元できない

- 容量不足や世代管理の不備により、必要な時点のバックアップが残っていない

現場では、「バックアップはあるので戻せるはずだ」という前提で動き始めたものの、こうした前提条件の不足が後から判明し、復旧が止まってしまうことが少なくありません。重要なのは、データを保存しているかどうかではなく、復旧に必要な認証手段、情報、手順が一式そろい、実際に使える状態になっているかどうかです。

③復旧は、システム単体ではなく、業務全体として成立して初めて意味を成す

さらに、バックアップからの復旧において、もう一つ極めて重要な観点があります。それは、システム単体を復元できたとしても、それだけでは事業再開につながらないということです。なぜなら、実際の業務は単一のシステムだけで成り立っているわけではなく、認証基盤、データベース、ファイル共有、ネットワーク、外部接続先など、複数の要素が複雑に連携し、初めて一つの業務として機能するからです。

そのため、現場では以下のようなズレや課題が生じます。

- 個別システムは復旧したが、関連システムとの連携が戻らない

- データの整合性が取れず、業務処理を再開できない

- 復旧の順序が整理されておらず、依存関係のあるシステムが後回しになる

- 単体の復元はできても、業務全体を通した訓練をしていないため、有事で手が止まる

つまり、バックアップは単に取っているだけでは、事業継続の備えにはならず、①攻撃からバックアップデータが守られ、②復旧に必要な情報と手順がすべて整っており、③システム間の依存関係まで考慮した上で、円滑な業務再開へとつなげられて初めて、実効性を持つと言える状態になります。だからこそ、いま組織に求められているのは、「バックアップはありますか?」という形式的な確認ではなく、「そのバックアップを使って、本当に定義された時間内に事業を復旧できますか?」と、その実効性を問い直すことなのです。

バックアップは「段階的に強化」ー 事業継続と早期復旧のための設計

バックアップを単なる「データのコピー」と捉えていては意味がないことを理解したところで、攻撃を受けたとしても、バックアップデータが守られ、決められた時間内に、整合性を保った状態で業務を再開できる状態にするにはどうしたらよいのかを見ていきましょう。

ここでは、バックアップ体制を段階的に強化していく考え方を整理します。

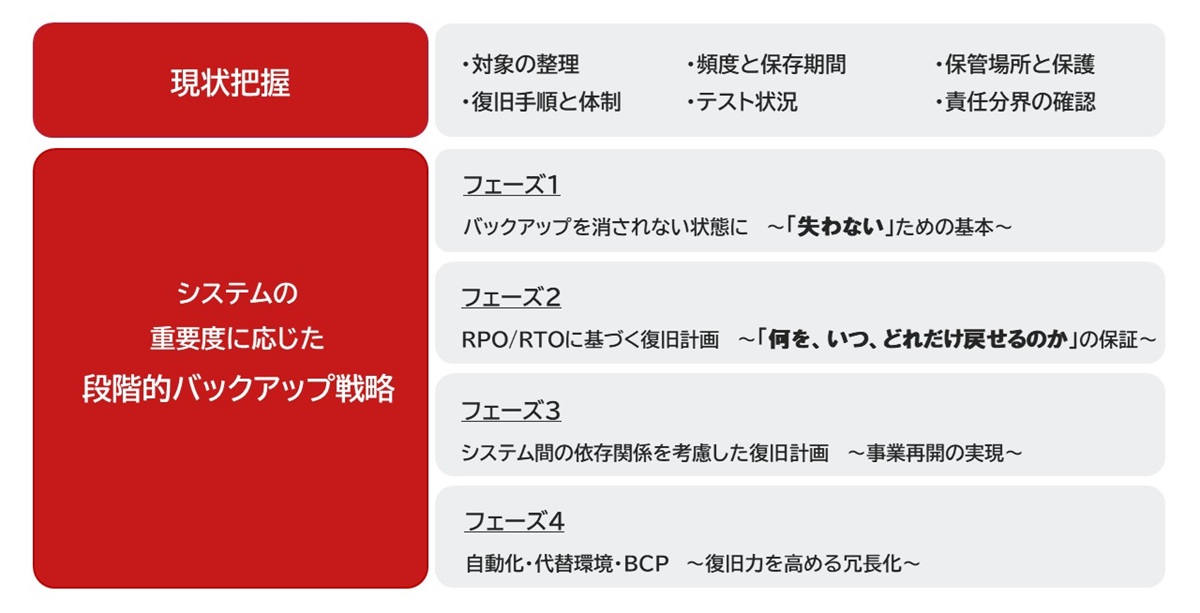

まずは現状を把握する

最初に行うべきなのは、自組織のバックアップ体制が「本当に復旧に使える状態か」を見える化することです。既に述べてきたように、単に「バックアップは取っている」という観点ではなく、必要な時に、必要な形で戻せるかという観点で確認することが重要です。

確認すべき主なポイントは、次のとおりです。

- 対象の整理: どのシステム、どのデータがバックアップ対象で、どう業務の優先順位と結び付いているか

- 頻度と保存期間: 必要な時点まで復元できるだけの世代数や保存期間が確保できているか

- 保管場所と保護: 侵害時にも削除・改ざんされにくい設計になっているか

- 手順と体制: 復旧手順書、必要な権限、鍵、証明書、連絡・意思決定の流れが整理されているか

- テスト状況:定期的に復元テストを行い、実際に復旧できることや復旧時間を確認しているか

この整理ができていないままでは、設備や製品に投資をしても、いざという時に使えないバックアップになってしまう恐れがあります。

これはオンプレミス環境に限った話ではありません。

現代のビジネス環境において、メール、ファイル共有、顧客管理、そして各種業務アプリケーションの多くは、クラウドやSaaS上で稼働しています。しかし、クラウド事業者やSaaS事業者が高い可用性を提供しているからといって、利用者側が必要とするレベルでの事業復旧までが、自動的に保証されるわけではありません。例えば、SaaSにおいては、事業者側は障害対策や冗長化が実装されていても、それはあくまで、サービスが停止しないことを目的としたものであり、利用者側に必要な粒度での復元、長期保持、誤削除からの回復、設定変更の巻き戻し、不正操作への対応までが保証されるとは限りません。このため、誤削除、意図しない設定変更、管理者権限の侵害、侵害後のデータ汚染などは、利用者側が主体となって対策を講じるべき領域として残ります。

そのため、現状把握の対象には、オンプレミスだけでなく、クラウドやSaaSで利用しているデータについても、その保護状況、保持期間、復元方法、そして事業者との責任分界点を明確に整理しておく必要があります。よって確認すべき最後のポイントは以下となります。

- 責任分界の確認:クラウド事業者やSaaS事業者が担う範囲と、自社で保護・復旧すべき範囲が整理されているか

システムの重要度に応じた「段階的バックアップ戦略」

フェーズ1:バックアップを“消されない”状態に

バックアップそのものが攻撃対象になることがあります。そのため、最優先で考えるべきなのは、攻撃を受けてもバックアップが失われにくい構造をつくることです。

- 本番環境と権限・認証を分離: 本番側の管理者権限が奪われたとしても、バックアップの保存先まで操作できないよう、権限管理と認証基盤を明確に分離します。

- 削除や改ざんを防ぐ仕組み: バックアップデータそのものに対する不当な操作を防ぐため、イミュータブル設定(変更・削除が不可能になる設定)などを活用し、保持期間中はバックアップデータが安全に保管され続けることを保証します。

- 隔離と分散保管の組み合わせ: 攻撃対象から物理的または論理的な到達を困難にするための隔離策を講じ、必要に応じてオフサイト保管も組み合わせることで、災害やマルウェア感染といった多岐にわたるリスクへの耐性を高めます。

フェーズ2:RPO/RTOに基づく復旧計画

次に必要なのは、どのシステムをどこまで戻し、どれくらいの時間で復旧させる必要があるのかを明確にすることです。すべてのシステムを同じ水準で守ろうとすると、コストも運用負荷も大きくなり、かえって現実的ではなくなります。重要なのは、業務への影響に応じて優先順位を付けることです。

その際の基準になるのが、以下の2つです

- RPO(目標復旧時点):どの時点までデータを戻せればよいか

- RTO(目標復旧時間):どれくらいの時間で復旧させる必要があるか

これらを踏まえて、各システムの重要度に応じたバックアップ方法や復旧方式を設計します。

考え方の例を幾つか挙げてみましょう。

- クリティカルなシステム:停止やデータ消失の影響が極めて大きいため、できる限り短い時間で復旧できる設計が求められます。必要に応じて、CDPやレプリケーション、待機系構成なども含めて検討します。

- 重要度の高いシステム:一定のデータ消失や停止時間は許容できるものの、比較的早い復旧が必要です。差分バックアップや短い間隔でのバックアップ取得などを組み合わせて対応します。

- 比較的重要度の低いシステム:日次バックアップや通常の世代管理を基本とし、コストと必要性のバランスを取りながら設計します。

ここで大切なのは、「技術的に何ができるか」だけでなく、事業として何が許容できるかを関係部門と合意しておくことです。こうした復旧目標は、オンプレミス環境だけでなく、クラウドやSaaS上のデータや設定情報についても同様に定めておく必要があります。

注釈:なお、ここでいう「復旧の備え」には、狭義のバックアップだけでなく、スナップショット、CDP、レプリケーション、待機系構成、DRサイトなども含まれます。ただし、これらは役割が異なり、レプリケーションや待機系だけでは、誤削除や暗号化、論理破壊から過去の正常時点へ戻れない場合があるため、バックアップと組み合わせて設計することが重要です。

フェーズ3:システム間の依存関係を考慮した復旧計画

システム間の依存関係に見落としがないようにします。一つのシステムを正常に復旧させたとしても、それと連携する認証基盤、データベース、ファイル共有、ネットワーク、さらには外部接続先などが正常に稼働していなければ、事業は再開できません。そのため、復旧計画は、業務全体が確実に動く状態まで戻せるか、という視点で設計されなければなりません。

具体的には、次のような取り組みが重要です。

- 依存関係を見える化: 複雑な業務フローや構成図をもとに、どのシステムが何に依存しているかを整理します。

- 復旧順序の定義: 事業再開のために、どのシステムを、どのような順序で復旧させなければならないかを明確にします。

- 連携を前提にした復旧手順の策定: 個々のシステムを復元する手順だけでなく、関連するシステム群を、定めた順序で、どのように連携させながら復旧させるかまでを具体的に手順化します。

- 全体を通した復旧訓練の実施を行う: 単一システムの復旧テストに留まらず、一連の業務が再開できるまでを想定した実践的な訓練を行い、策定した計画の実効性を検証します。

フェーズ4:自動化・代替環境・BCP

成熟した組織では、バックアップと復旧を単なるIT運用の一部としてではなく、事業継続のための重要な仕組みとして捉えています。この段階では、復旧の確実性とスピードを高めるために、さらに次のような取り組みが必要になります

- 復旧作業の自動化: 可能な範囲で復旧手順を自動化し、人的ミスを減らしながら復旧時間を短縮します。

- 代替環境の整備: 必要に応じてDRサイトや待機環境を用意し、障害や侵害時でも切り替えられるようにします。

- BCPとの整合: バックアップ・復旧計画を、組織全体の事業継続計画と結び付け、技術面だけでなく、意思決定や社外対応も含めて包括的に考えます。

まとめ

問うべきなのは、バックアップの有無だけではなく、侵害された後でもバックアップが確実な状態で守られ、必要な手順で復旧でき、最終的に事業再開までつなげられる実行性があるか?ということはお分かりいただけたかと思います。

この実効性を確保するためには、まず自組織の現状を正確に把握することが第一歩となります。その上で、バックアップデータが容易に削除・改ざんされにくい構造を構築し、重要度に応じた明確な復旧目標(RPO/RTO)を設定する必要があります。さらに、システム間の依存関係を詳細に分析し、業務全体を復旧させるための計画を整備すること、そして、計画の実行性を検証するために、定期的なテストや訓練を継続的に実施していくことが不可欠です。

「バックアップはあるか?」という確認から、「本当に復旧できるか?」という問いへの視点転換こそが、組織のサイバーレジリエンスを高める出発点となります。

サイバー攻撃への備えは、もはやIT部門だけの課題ではありません。経営層、IT企画、情報システム部門、リスク管理部門が一体となり、「どの事業を、どこまで、どれだけの時間で復旧させるのか」を具体的に定義して初めて、復旧力は組織のゆるぎない力になります。

5回に渡ってお届けしてきた連載企画『リスクアセスメントで築く持続可能な事業インフラ』も本コラムをもって、完結となります。連載を通し、読者の皆さまに一つでも多くの気づき、学びがあり、それが皆さまの組織のセキュリティ態勢の強化に繋がれば幸いです。

上席コンサルタント 情報処理安全確保支援士

サイバーリスクアセスメントサービスのご紹介

SOMPO CYBER SECURITYでは、セキュリティ対策の第一歩であるリスクの可視化による現状把握、それに続く効果的な対策計画の立案をサポートするサイバーリスクアセスメント コンサルティングサービスを提供しています。

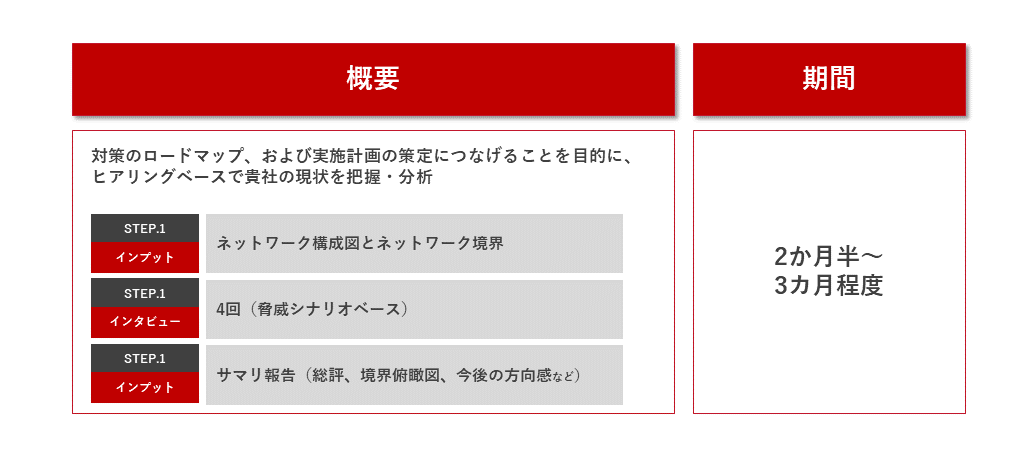

アセスメントの実施概要と流れ

今回は代表的なリスクアセスメントサービスを事例として紹介していますが、サイバーリスクアセスメント コンサルティングサービスでは、他にもペネトレーションテストなど、各組織のニーズと予算に合わせた組み合わせでご利用いただけるよう、豊富なオプションをご用意しています。

ぜひ利用に向けてご検討ください。

SOMPO CYBER SECURITYでは、コラムやお役立ち資料、セミナー情報などを随時メールマガジンにて配信しています。ご登録がまだの方は下記のボタンより是非ご登録ください。