親ロシア・グループのNATO加盟国への攻撃 | UserSec・NoName057(16)・Phoenix

脅威インテリジェンスサービスCognyteは、ダークウェブやTelegram、SNSなどから膨大な情報を収集し、情報漏洩や脅威アクターの活動を検知することによって、組織のサイバー・リスクを軽減させるサービスです。

Cognyte CTI Research Group@Cognyte | 2024年1月

2024年2月の最新記事

親ロシア・グループの日本への攻撃(2024年2月)

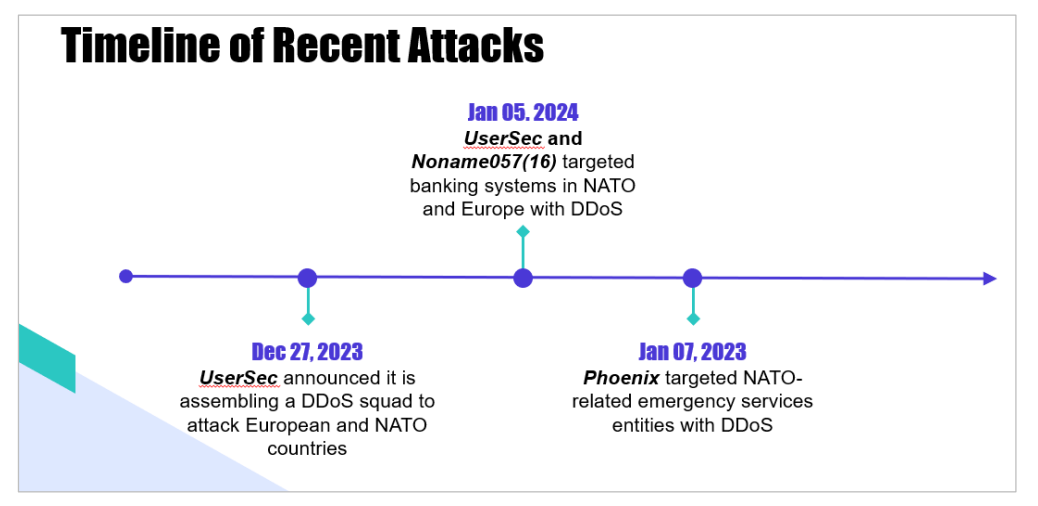

2023年12月から2024年1月にかけて、複数の親ロシア・ハクティビストグループが欧州の著名な組織・企業に対するDDoS攻撃を主張しています。

一連の犯行声明においてグループが攻撃対象とするのはNATO加盟国です。

複数の脅威アクターが同時にNATO加盟国を標的にしているという事態は、他の親ロシア・グループによるさらなる攻撃を惹起する可能性があります。

本記事では2023年末から2024年始にかけてのハクティビストによる活動を紹介します。

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

ハクティビストによる直近の活動

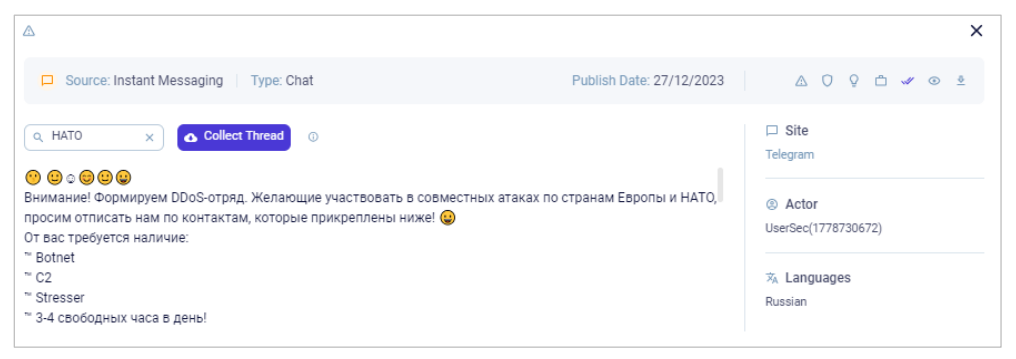

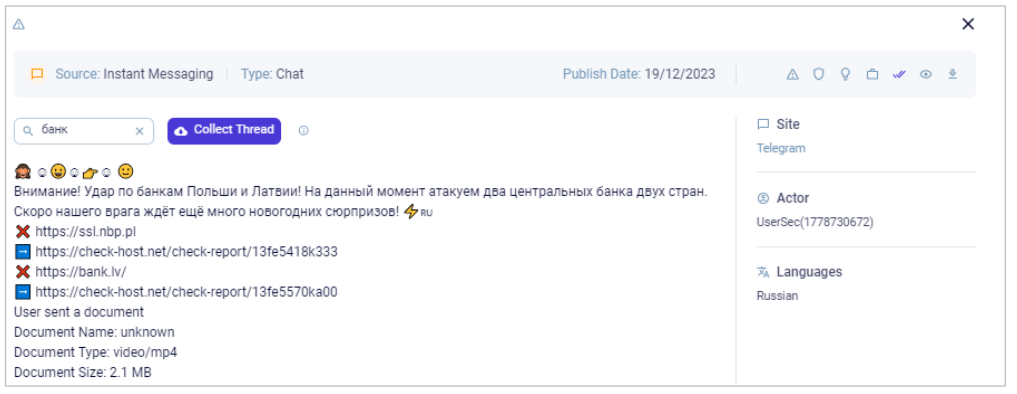

2023年12月末、親ロシア・ハクティビストグループであるUserSecは、欧州およびNATO加盟国を攻撃するためにDDoS部隊を編成する趣旨のアナウンスを行いました。

UserSecはDDoS攻撃、Webサイト改ざん(Defacement)、OSINT、マルウェア運用等に特化したグループを集めたとみられています。

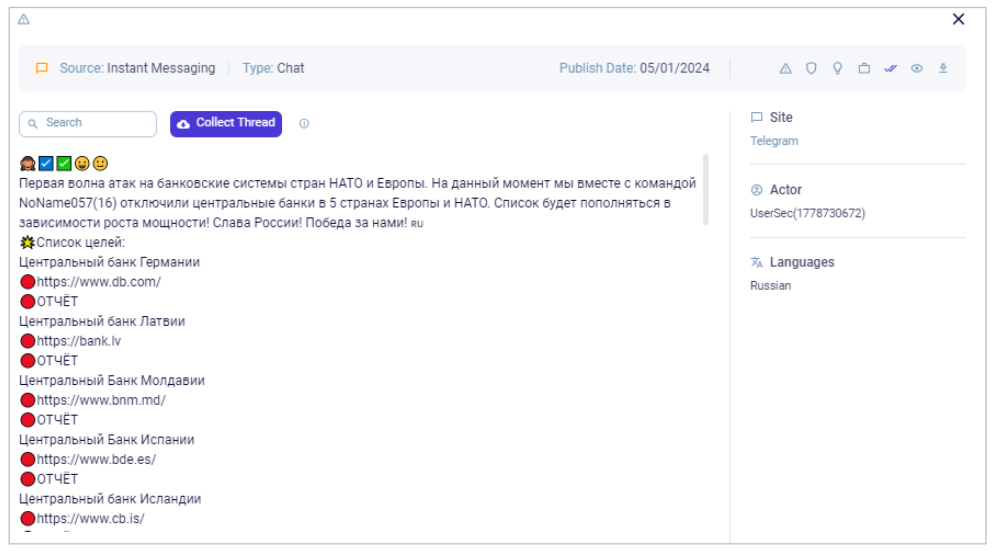

直後の2024年1月5日、UserSecとは別のハクティビストグループNoName057(16)が、欧州およびNATO加盟国に所在する複数の銀行システムをDDoSによって攻撃したとの主張を行いました。

グループが主張するターゲットには各国の中央銀行が含まれています。

- ドイツ銀行

- ラトビア銀行

- モルドバ銀行

- スペイン銀行

- アイスランド中央銀行

グループによれば一連の攻撃は銀行システムを狙った第一波であるとのことです。

またこの攻撃では、NoName057(16)はUserSecが編成したDDoS部隊の傘下にあることが想定されます。

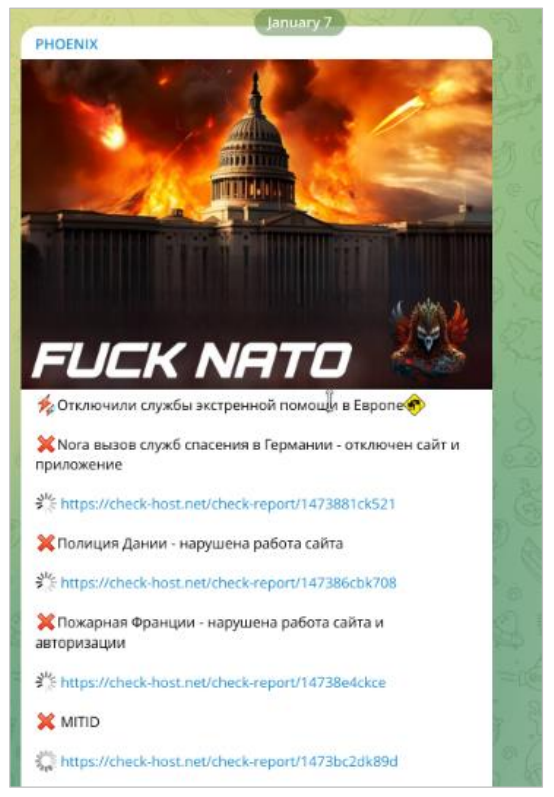

続いて2024年1月7日、Phoenixを名乗る親ロシア・グループがNATO加盟国における複数の著名な機関に攻撃を行った旨の投稿を行いました。

UserSecグループ

UserSecは2023年1月から活動する親ロシア・ハクティビストグループであり、医療機関等の重要インフラストラクチャに対する妨害攻撃を行ってきたほか、ポーランドやラトビア、フィンランド等、欧州の銀行に対しても度重なる攻撃を加えています。

このグループのターゲットは欧州諸国、西側諸国、中でもNATO加盟国です。

UserSecの主要な攻撃手段はDDoS攻撃およびWebサイトの改ざんであり、Telegramを拠点に活動を発信しています。

|

注記: |

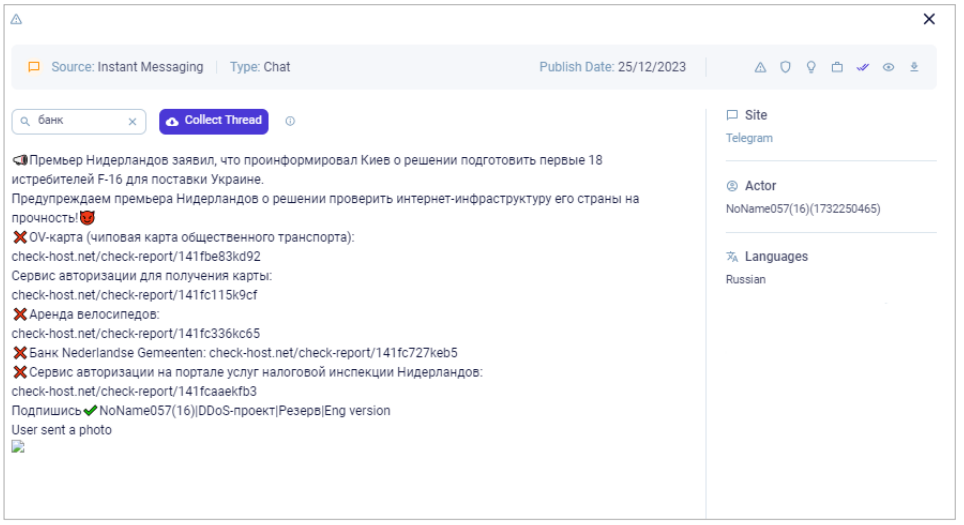

NoName057(16)グループ

NoName057(16)は2022年3月から活動する著名な親ロシア・ハッキンググループです。

2022年2月のロシア・ウクライナ戦争直後に出現後、KillNet等の親ロシア・ハクティビストとともにロシアを支援してきました。

このグループはウクライナを支援する西側諸国の組織や企業に対しDDoS攻撃を行い、成果報告と参加者募集のために複数のTelegramチャンネルを運営しています。

DDoS攻撃の参加者に対しては、DDoSiaと呼ばれる攻撃ツールが提供されます。

NoName057(16)の第一のターゲットはウクライナですが、続いてギリシア、フランス、英国、イタリア、カナダ等のNATO加盟国も攻撃対象に指定しています。

特に重要インフラストラクチャ、市中銀行等の金融機関、輸送、政府機関、軍事施設等を狙った活動が顕著となっています。

昨年には、グループは欧州復興開発銀行(EBRD)の他、イタリア、ポーランド、チェコ、オランダ、ブルガリア、ドイツ等の銀行を攻撃しました。

Phoenixグループ

Phoenixは、KillNetの関連グループであるLegionが2022年に創設したハクティビストグループです。初期はウクライナのデジタル・インフラストラクチャをターゲットに活動し、2023年2月にKillNetの構成組織(アフィリエイト)となってからは、欧州諸国に攻撃の対象を拡大しています。

Phoenixの主要な攻撃手段はDDoS攻撃やWebサイトの改ざん、窃取データやクレデンシャルのリークです。

他の類似グループと同様、Telegramチャンネルを拠点としています。

これまでに米国の医療機関、インドの保険家族福祉省に対する攻撃を主張しています。

|

注記: |

推奨策

今般の親ロシア・ハクティビストグループによる活動増加傾向や、著名なグループであるNoName057(16)を中心とした複数グループの活動は、欧州およびNATO加盟国の組織・機関に引き続きインパクトを与える可能性があります。

欧州市場での活動や、欧州企業との取引が多い日本企業にも、影響が波及する可能性が考えられます。また、NoName057(16)のように、攻撃の矛先が日本に向けられる事態も起こるかもしれません。

Cognyteは、欧州に拠点を持つ組織や企業等に対して、以下のセキュリティ対策を推奨します。

- 自組織で可能な範囲での、大量トラフィックに対する心がけ

- Webサイトに障害が発生した際の対策

- セキュリティ製品のアップデート

参考ソース

- https://cybernews.com/cyber-war/nato-members-targeted-pro-russian-hackers-usersec/

- https://www.linkedin.com/pulse/rise-anonymous-operations-vendetta-group-zbahf?trk=article-ssr-frontend-pulse_more-articles_related-content-card

- https://blog.sekoia.io/following-noname05716-ddosia-projects-targets/

- https://www.kelacyber.com/wp-content/uploads/2023/08/Research-by-KELA_How-Hacktivist-Groups-Fund-Their-Operations.pdf

- https://flashpoint.io/intelligence-101/killnet/

- https://thecyberexpress.com/phoenix-hackers-ministry-of-health-india/

- https://www.enisa.europa.eu/publications/enisa-threat-landscape-for-dos-attacks

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら