親ロシアのハクティビストNoName057(16)が日本のWebサイトを攻撃

2024年7月最新のNoName057(16)に関する記事:

【ブログ】旅客輸送事業者(バス・フェリー・鉄道・航空等)はロシアからのDDoS攻撃にご注意ください(7/25)

【ブログ】親ロシア・ハクティビストが日本の金融機関・政党・鉄道会社等Webサイトを攻撃(2024年7月)

親ロシア・グループのNATO加盟国への攻撃 | UserSec・NoName057(16)・Phoenix

親ロシア・グループの日本への攻撃(2024年2月)

2023年2月、親ロシアのハクティビスト集団であるNoName057(16)およびKillnetが、日本の組織および企業に対してDDoS攻撃を行いました。

Killnetによる攻撃は前年9月にも大きく報じられましたが、NoName057(16)が我が国をターゲットに攻撃を行ったのは今回が初だと考えられます。

本記事では、これらのハクティビスト集団に対する脅威インテリジェンス分析を紹介します。

脅威インテリジェンスプラットフォームCognyteは、ダークウェブやSNSなどから膨大な情報を収集し、情報漏洩や脅威アクターの活動を検知することによって、リスクを軽減させるサービスです。

Cognyteが持つ機能の一例として本レポートを紹介します。

記事更新:

2023.3.3 NoName057(16)の登場時期に誤りがあり訂正いたしました(誤:2022年7月→正:2022年3月)。不正確な情報を提供し申し訳ありませんでした。読者の方のご指摘に感謝いたします。また、2月16日の鉄道事業者への攻撃について追記を行いました。

2023.2.28 記事をお読みいただいた方からの情報提供により、NoName057(16)による鉄道事業者等への犯行声明情報を追加しました。ありがとうございます。

2023.2.27 記事掲載のハクティビスト活動に関して複数お問い合わせをいただき、Killnetによる2月16日犯行声明のスクリーンショット(出典:Cognyte Luminar)を新たに追加しました。

Cognyte CTI Research Group@Cognyte | 2023年2月

記事に関するお問い合わせはこちらへ(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

NoName057(16)およびKillnetのDDoS攻撃が発生

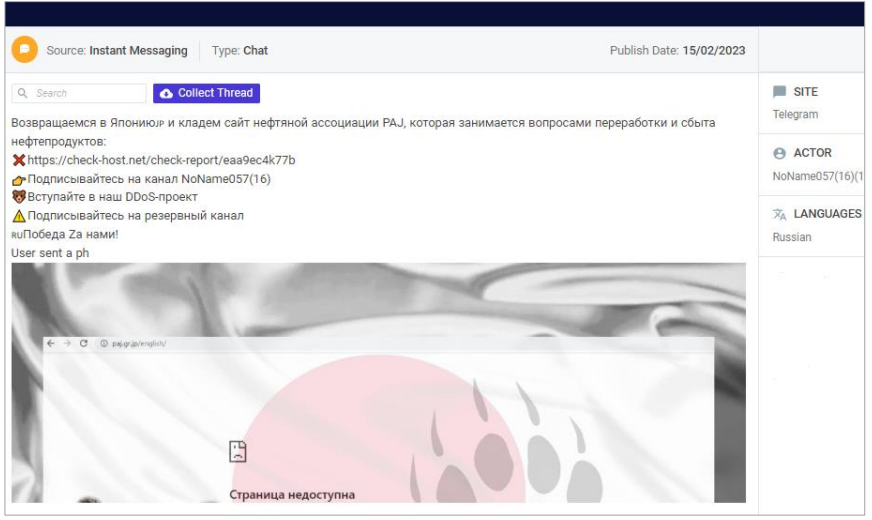

2023年2月13日、脅威アクターNoName057(16)がTelegramチャンネル上で日本のWebサイトに対する攻撃を実行したこと、また複数のWebサイトをオフラインにしたことを発表しました。

攻撃が行われたと推定される組織・企業は以下のとおりです。

- エネルギー系企業の業界団体

- 大手建設機械・鉱山機械メーカー(本社:東京都)

- 大手電機メーカーの複数サブドメイン(本社・本店:東京および大阪)

- 大手銀行持株会社のサブドメイン(本社:東京都)

NoName057(16)は、一連の攻撃の動機を、日本の対ロシア経済制裁およびウクライナ財政支援に対する反撃としています。

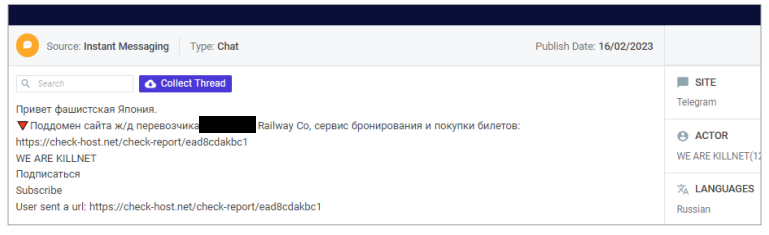

続いて2月16日には、日本に対する攻撃で既に知られているKillnetが複数のWebサイトを攻撃し、オフラインにしたと犯行声明を出しました。

- 東日本を中心に運営する鉄道事業者のチケット予約サイトおよび「お問い合わせ」サイト(本社:東京都)

- 東海地方を中心に運営する鉄道事業者の検索用サブドメイン(本社:愛知県)

KillnetによるTelegram上の犯行声明(鉄道事業者へのDDoS攻撃の疑い),2月16日 出典:Luminar

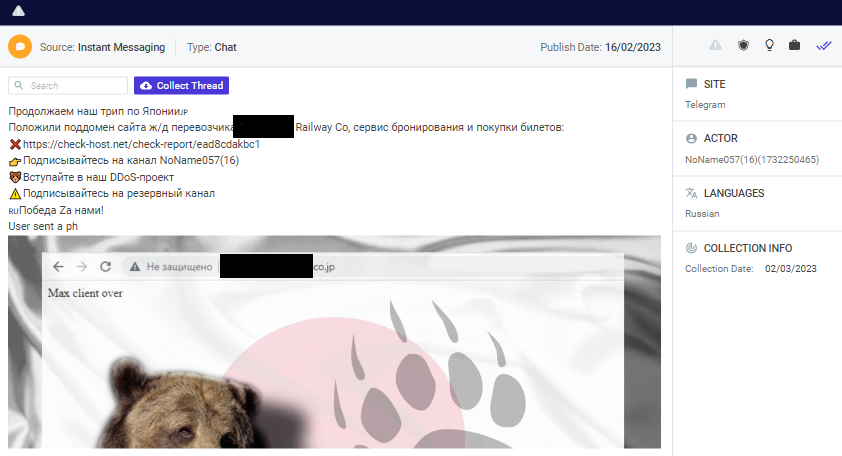

なお、上述の鉄道事業者に対しては、同時期にNoName057(16)もTelegram上で攻撃に関する投稿を行っています。

(以下3月3日追記)

この鉄道事業者への攻撃についてはKillnetとNoName057(16)、両者ともに2月16日に攻撃したと主張しています。

そのため、どちらが実際に攻撃を行ったのか、もしくは双方が同時に攻撃を行ったのかを特定することは難しいのですが、いわゆるハクティビストと呼ばれる人たちに関する経験上、彼らはお互いの「手柄」を共有し合う傾向があります。また相手の手柄と認めることもありません。

NoName057(16)と攻撃プラットフォームDDOSIA

NoName057(16)は2022年3月に出現したロシア系のハクティビスト集団です。これまでにウクライナ、米国、東欧諸国、バルト三国(リトアニアおよびラトヴィア)をターゲットに攻撃を繰り返しています。

この集団の攻撃パターンや戦術は、Killnetのような他のロシア系ハクティビストと類似しており、通常、以下のような手段を行使します。

- 政府機関・金融機関に対するDDoS攻撃

- Webサイトの改ざん

2022年7月、NoName057(16)はボットネットを基盤としたプロジェクト「DDOSIA」を立ち上げ、同類のハクティビストたちに対し活用を呼び掛けました。

DDOSIAは、各構成員のコンピュータにボットをインストールすることで、大規模なDDoS攻撃を可能にする攻撃プラットフォームです。

NoName057(16)は、自分たちの活動目的を「ロシアに対し情報戦争(Open Information War)をしかけ、「ロシア嫌い(Russophobia)」を煽る西側諸国に対する懲罰」と定義しています。

このハクティビスト集団の名称の由来は不明です。

まとめと推奨策

2022年9月に紹介したとおり、日本の企業組織を狙ったDDoS攻撃は今回が初めてではなく、今後も様々な業界に対して攻撃が継続すると考えられます。

ハクティビスト集団の動向を収集し、必要に応じて以下のような対策(一般的なDDoS攻撃・不正アクセス等に対する防護策)をとることを推奨します。

- Webサイトがダウンした時のための代替サイト構築

- WebアプリケーションやWebサーバーの脆弱性対策・アップデート

記事に関するお問い合わせはこちらへ(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら