ロシアよりのハッカー集団「Killnet(キルネット)」が日本のウェブサイトを攻撃

2022年9月7日、日本でも政府サイトで障害が発生し、背後にはロシアを支持するハッカー集団による「DDoS攻撃」の可能性があるというニュースが流れました。当社の「脅威インテリジェンスサービス」で技術提携をしているCognyte Software Ltd. から、関連する注意喚起の報告書が9月6日に公開されています。

簡易翻訳を以下に掲載します(報告書の英語の原文のダウンロードはこちら)

サイバーセキュリティ対策の参考としてご活用いただければ幸いです。

Cognyte CTI Research Group@Cognyte | 2022年9月6日

の資料についてはこちら >

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

目次

概要

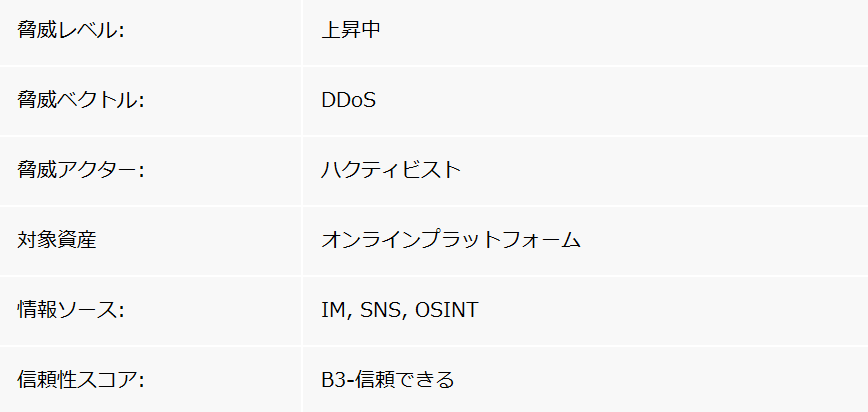

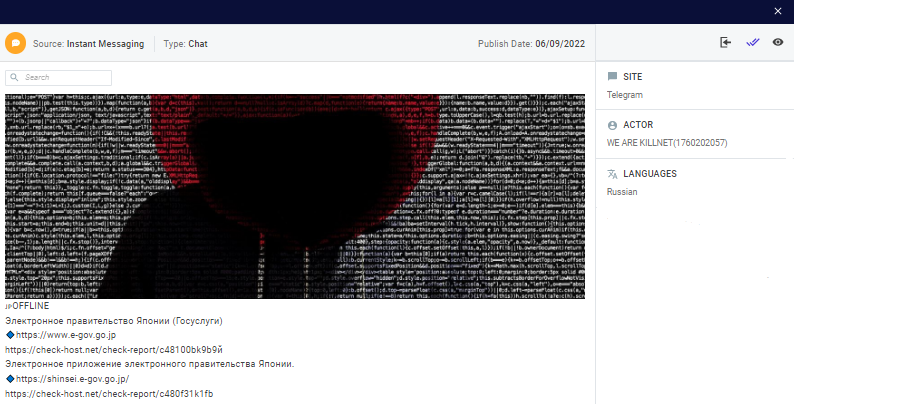

2022年9月6日、Killnet(キルネット)と呼ばれるロシアを支持するハッカー集団は政府系のウェブサイト、クレジットカード会社、SNSを含む、複数の日本の組織をサイバー攻撃の標的としているとして、標的組織の一覧をTelegramに掲載しています。この集団はDDoS攻撃を用いて、実際に日本のウェブサイトを攻撃したと報告されています。

これまでに公表された標的:

- 日本の電子政府ポータル:https://www.e-gov.go.jp

- 日本の電子政府の電子申請ポータル:https://shinsei.e-gov.go.jp/

- 日本の地方税ポータル:https://www.eltax.lta.go.jp/

- JCBサイト:https://www.jcb.co.jp/

- mixiサイト:URLの記載はないが、https://mixi.jp/

日本の総務省はサイバー攻撃があったことは確認し、公表していますが、Killnetによる攻撃かどうかは、現時点では不明としています。SNSサイトのmixiも6日20時時点でサイトへのアクセスが出来ない状況で、地方税ポータルシステムeLTAXも接続しづらい状況であったことが確認されています。

この攻撃は、ロシアが日本との北方領土のビザなし交流を認める政府間協定を一方的に破棄したことに対し、日政府が抗議の意を表したことを機に実行に移されたように見受けられます。Killnetは今回の攻撃は「日本の軍国主義」に対する攻撃であり、岸田首相が米国の同胞であると非難もしています。脅威アクター Killnet

誕生当初、KillnetはDDoS攻撃のツールであり、今年1月にその活動が最初に確認されています。しかし、2月末にロシアがウクライナに侵攻すると、その背後にいるメンバーたちはロシア支持のハッカー集団としてKillnetを形成しており、その主な活動動機は、ロシアを敵視する国の政府機関や民間企業に対する報復であり、DoS攻撃とDDoS攻撃を使ったルーマニア、モルドバ、チェコ共和国、イタリア、リトアニア、ノルウェー、ラトビア、そしてユーロビジョン2022への攻撃に関与していると考えられています。2022年4月には、米国、オーストラリア、カナダ、ニュージーランド、イギリスのサイバーセキュリティを担当する政府高官が、Killnetを含むロシア支持団体が引き起こす可能性のある被害について警告しています。2022年5月、同グループはSlow HTTPと呼ばれる攻撃手法で、イタリアの重要な政府系サイトに対するDDoS攻撃を実施しています。イタリアのCSIRTは、この種の攻撃のリスクを軽減する可能性のある対応策を公表しています。

同グループはDDoS攻撃だけではなく、データの窃取も主張しており、一例を揚げると、2022年8月1日、米国を拠点とする航空機製造会社であるLockheed Martin社の従業員データを盗んだとし、そのデータを公開すると同社を脅しています。2022年8月11日以降、Killnetは、この従業員の個人情報に関する動画をTelegramに投稿しています。DDoS攻撃は、時に混乱をきたしている状況に乗じて、データを窃取するために使われることもあるので、注意が必要です。

推奨事例

- トラフィックの急増に細心の注意を払いましょう。

- システムが中断された場合に備えて、バックアップ用のWebサイトを準備しましょう。

- すべてのセキュリティシステムが最新のバージョンに更新されていることを確認しましょう。

- 「Slow HTTP」と呼ばれる攻撃手法とその防御方法を確認しましょう。

Killnetによる攻撃は今のところ、日本の特定の業界を標的にしているというわけではないため、「誰もが攻撃対象になる可能性がある」と捉えて、監視を強化し、インシデント対応も想定しておきましょう。

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

情報ソース

https://www.nippon.com/en/news/kd939864891071135744/japan-gov't-website-hit-by-cyberattack-pro-russia-group-claims-role.html

https://news.yahoo.co.jp/articles/79dd935982e7fe874f23c8c39bda2d0595e2a869

https://www.wired.com/story/russia-hacking-xaknet-killnet/

https://www.securityweek.com/killnet-releases-proof-its-attack-against-lockheed-martin

https://www.theregister.com/2022/04/21/five_eyes_russia/

https://www.csirt.gov.it/contenuti/attacchi-ddos-ai-danni-di-soggetti-nazionali-ed-internazionali-avvenuti-a-partire-dall11-maggio-2022-analisi-e-mitigazione-bl01-220513-csirt-ita

https://www.wired.com/story/russia-hacking-xaknet-killnet/

https://www.securityweek.com/killnet-releases-proof-its-attack-against-lockheed-martin

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら