Mystic Stealer|新登場のインフォスティーラー

脅威インテリジェンスプラットフォームCognyteは、ダークウェブやTelegram、SNSなどから膨大な情報を収集し、情報漏洩や脅威アクターの活動を検知することによって、組織のサイバー・リスクを軽減させるサービスです。

Cognyte CTI Research Group@Cognyte | 2023年6月

2023年4月25日、Mystic Stealerなるインフォスティーラー型マルウェアがロシア語ダークウェブ・フォーラムに出現しました。このインフォスティーラーは、同名のMystic Stealerという脅威アクターによって、月額150ドルのサブスクリプション形態で販売・宣伝されています。

この記事では、Mystic Stealerの概要を紹介します。

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

Mystic Stealerの宣伝概要

基本機能

フォーラムに投稿された宣伝によれば、Mystic StealerはC言語で開発され、サイズは200KBから250KB程度です。またサーバー側プログラムはPythonで作成されています。

マルウェアには自身をロードするローダーと、亜種を作成するモーフィング・エンジンが含まれています。

対応OSはWindows XPやWindows11(x86およびx64)を含むすべてのWindowsです。

Mystic Stealerは次のような機能を持っています。

販売者によれば、Mystic Stealerはいかなるサードパーティ製ライブラリやコンポーネントも利用していないとのことです。ファイルレス・マルウェア的性質

また、このマルウェアは検知回避のためにメモリ内で実行され、システムコールを使い侵害を行います。このため、データ窃取プロセスを通じてハードディスクに痕跡を残すことがありません。

対象データを検知次第、マルウェアはこのデータを圧縮・暗号化し転送します。

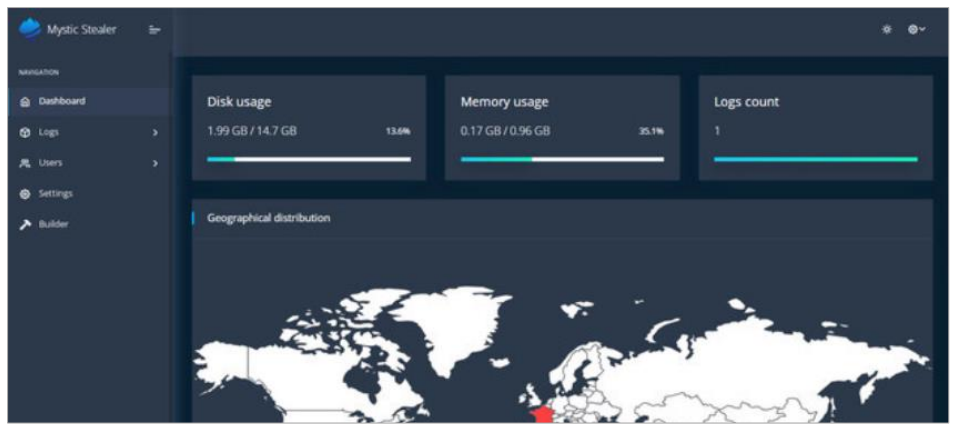

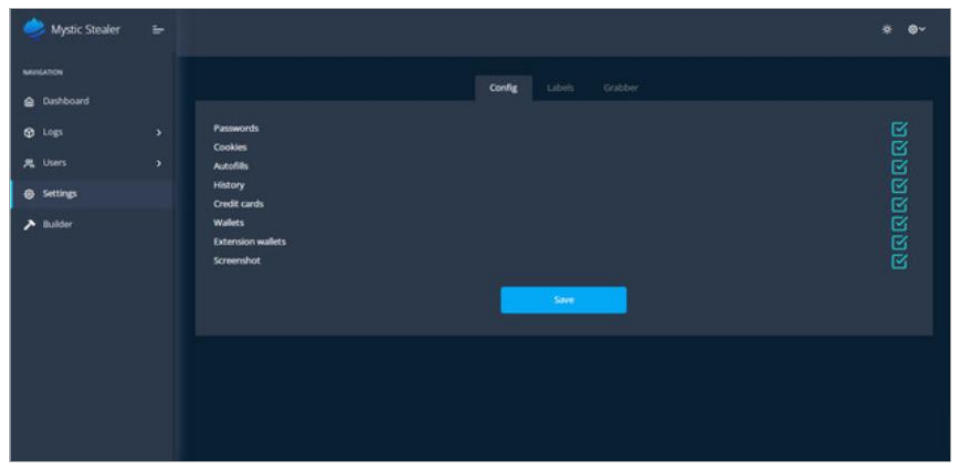

管理パネルの機能

運用者のサーバから、Mystic Stealerの管理パネルおよびログにアクセスすることが可能です。

パネルは以下の機能を備えています。

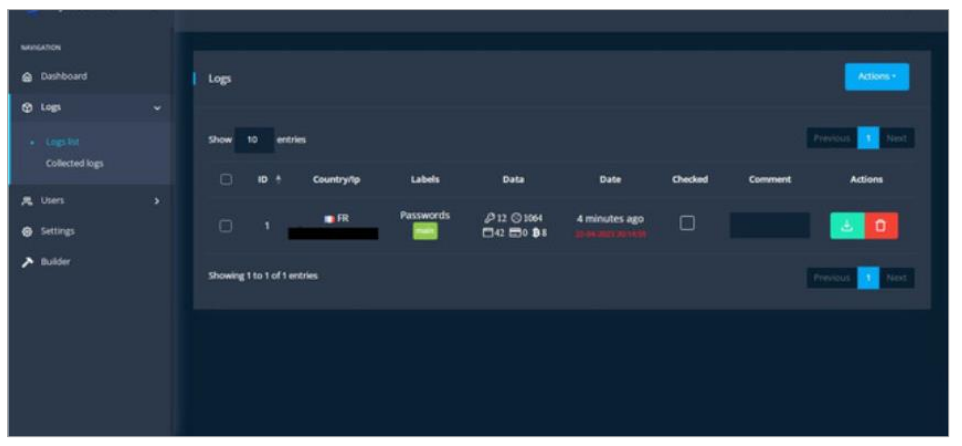

- アクセス制御……運用者はユーザーを作成し、ログ閲覧、ログダウンロード、ログ削除等の権限を割り当てることができます。また、ユーザーを特定グループに追加することもできます。

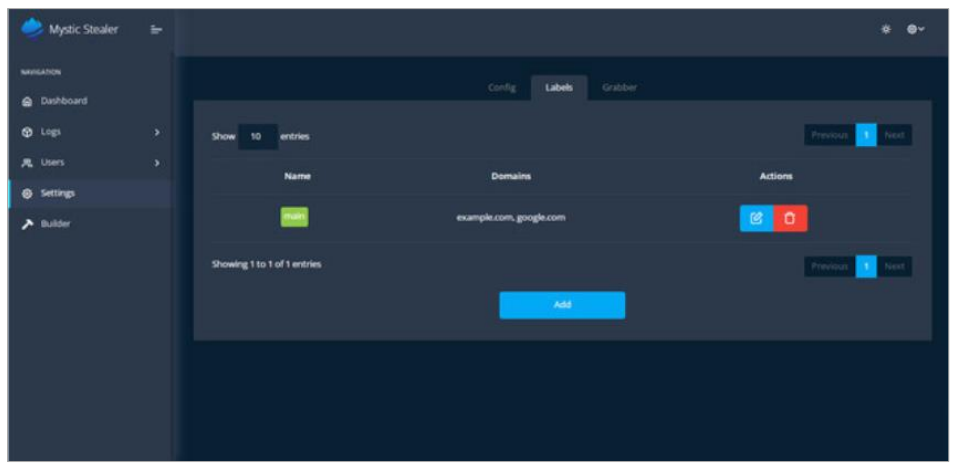

- タグ……運用者はラベルを作成し、検索方法をカスタマイズすることで、パスワード、クッキー、履歴データ等をふるいにかけることができます。

- フィルタリング……運用者は、窃取したデータログをタグや国、コメント等によってフィルタリングすることができます。フィルタリングは、一括・あるいは選択して実行することが可能です。

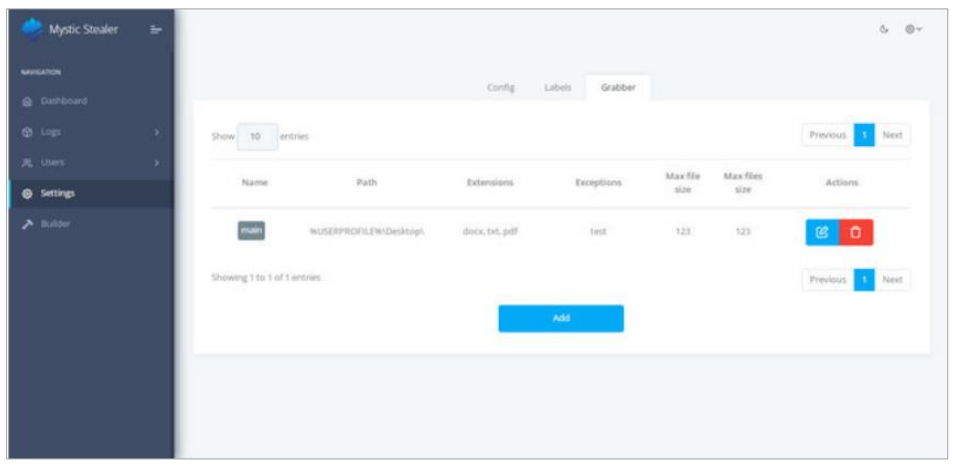

- ログの収集……ログのダウンロードが可能です。

- ビルダー……Mystic Stealerが仮想マシン上で実行されているとき、ビルダーを通じてスティーラーを無効化することで、解析を回避することができます。

Mystic Stealerの管理パネル 出典:Cognyte Luminar

Mystic Stealerの管理パネル 出典:Cognyte Luminar

Mystic Stealerの管理パネルは、リモートでアクセス可能であり、またモーフィング・エンジンを利用し、マルウェアの亜種を生成することもできます。

販売者が公開した管理パネルのスクリーンショットによれば、このマルウェアは既にフランスの特定組織を侵害しているとみられます。

寄せられたコメント

Mystic Stealerに対して投稿された評価やコメントは様々です。

- 高度なマルウェアの割に月額150ドルは安すぎて怪しい

- SmartScreenバイパスなど、宣伝に書かれていない機能もある

- モーフィングエンジンなどの機能の一部は、GitHubからインポートしたコードを使っているようだ

- 管理パネルやビルダーは非常に使いやすい

- Windows 10 LTSC x64環境ではWindows DefenderとSmartScreenをバイパスできた

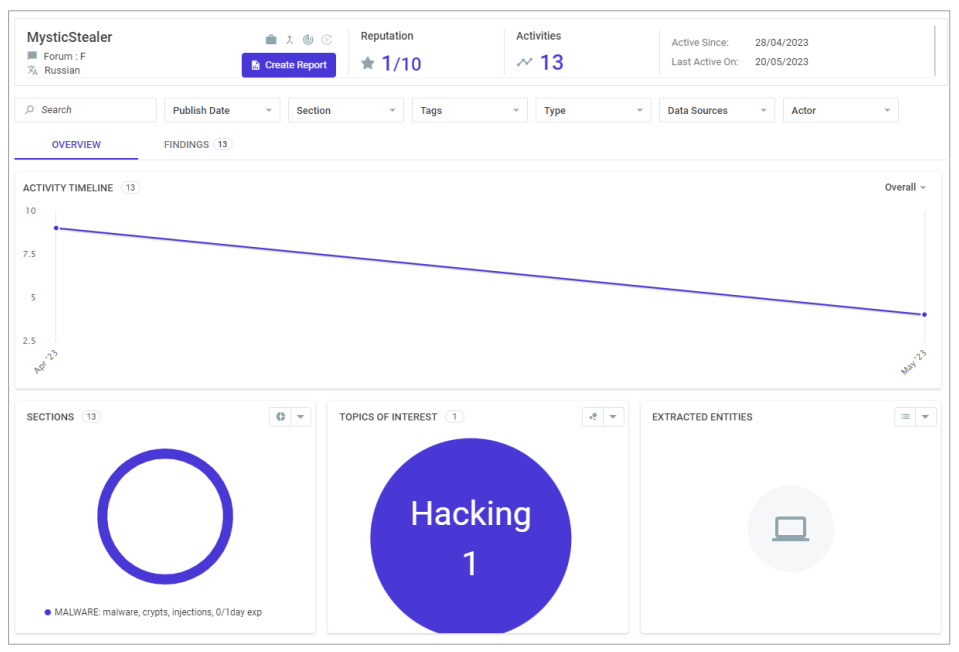

脅威アクターについて

Mystic Stealerは、このマルウェアと同名の脅威アクターによってXSSおよびBhfという2つのロシア語アンダーグラウンド・フォーラムで宣伝されています。

推奨策

今回紹介したMystic Stealerに対する複数の肯定的な評価や、使用をおすすめするコメントを考慮すると、将来的にこのマルウェアがサイバー犯罪者の間で普及する可能性があります。

Cognyteは、本記事末尾に示すIoCを組織のセキュリティツールに組み込み、また各種ソフトウェアやセキュリティ製品を最新の状態に更新し、侵害に備えることを推奨します。

SOMPO CYBER SECURITYでは、今回ご紹介したCognyteのように、脅威アクターの活動を検知するサービスの他に、インフォスティーラーやマルウェアの通信を直接傍受し、組織が持つホストの感染やクレデンシャル漏洩を検知するKryptosLogicサービスも提供しています。

ぜひ以下のホワイトペーパーもご覧ください。 ■攻撃者やマルウェアの通信を傍受する独自技術(Kryptos Logicホワイトペーパー)

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

IoC

| 型式 | 値 |

| IPv4 | 94.130.165.48 |

| IPv4 | 89.23.107.241 |

| IPv4 | 95.216.32.74 |

| IPv4 | 142.132.201.228 |

| IPv4 | 94.23.17.222 |

| IPv4 | 94.130.216.165 |

| IPv4 | 5.75.183.169 |

| IPv4 | 185.252.179.18 |

| IPv4 | 94.130.164.47 |

| IPv4 | 91.121.118.80 |

| IPv4 | 116.202.233.49 |

| IPv4 | 43.154.7.225 |

| IPv4 | 23.163.0.179 |

| IPv4 | 95.216.32.74 |

| IPv4 | 135.181.47.95 |

| IPv4 | 188.40.116.251 |

| Domain | https://www.teammsolutions.com |

| Domain | https://hanoigarden.net |

| Domain | https://alchemistwallet.io |

| Domain | https://www.kavier.com.mx |

| Domain | https://www.alerterapp.mobi |

| Domain | www.123-domaines.net |

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら