先んずれば人を制す ~医療現場のデータ侵害を紐解く~

日本でも、2022年10月、大阪の医療機関がランサムウェアによるサイバー攻撃を受け、患者の受け入れにも影響が出るという事態に陥りました。段階的に復旧させ、完全復旧には数カ月かかる見通しとも報道されています。このインシデントですが、この医療機関が業務委託している業者経由で侵入された可能性が高いと言われています。

サードパーティリスク管理、サプライチェーンリスク管理という言葉を耳にするようになったのは、ここ数年ですが、業務に影響が出るようなことにならないために、リスクを最小限に抑えるためには何ができるのでしょうか?

当社が提供するサプライチェーンリスク評価サービス「Panorays」のCTO(最高技術責任者)であるDemi Ben-Ari氏(デミ・ベンアリ氏)が医療機関におけるサイバーセキュリティ対策で先行するアメリカの事例を取り上げ、コラムにしていますので、今回は、日本語に翻訳した上で、少し情報を加筆し、紹介します。

原文:Demi Ben-Ari@Panorays| 2022年8月3日

翻訳・編集:Makiko Fukumuro@SOMPO CYBER SECURITY| 2022年11月18日

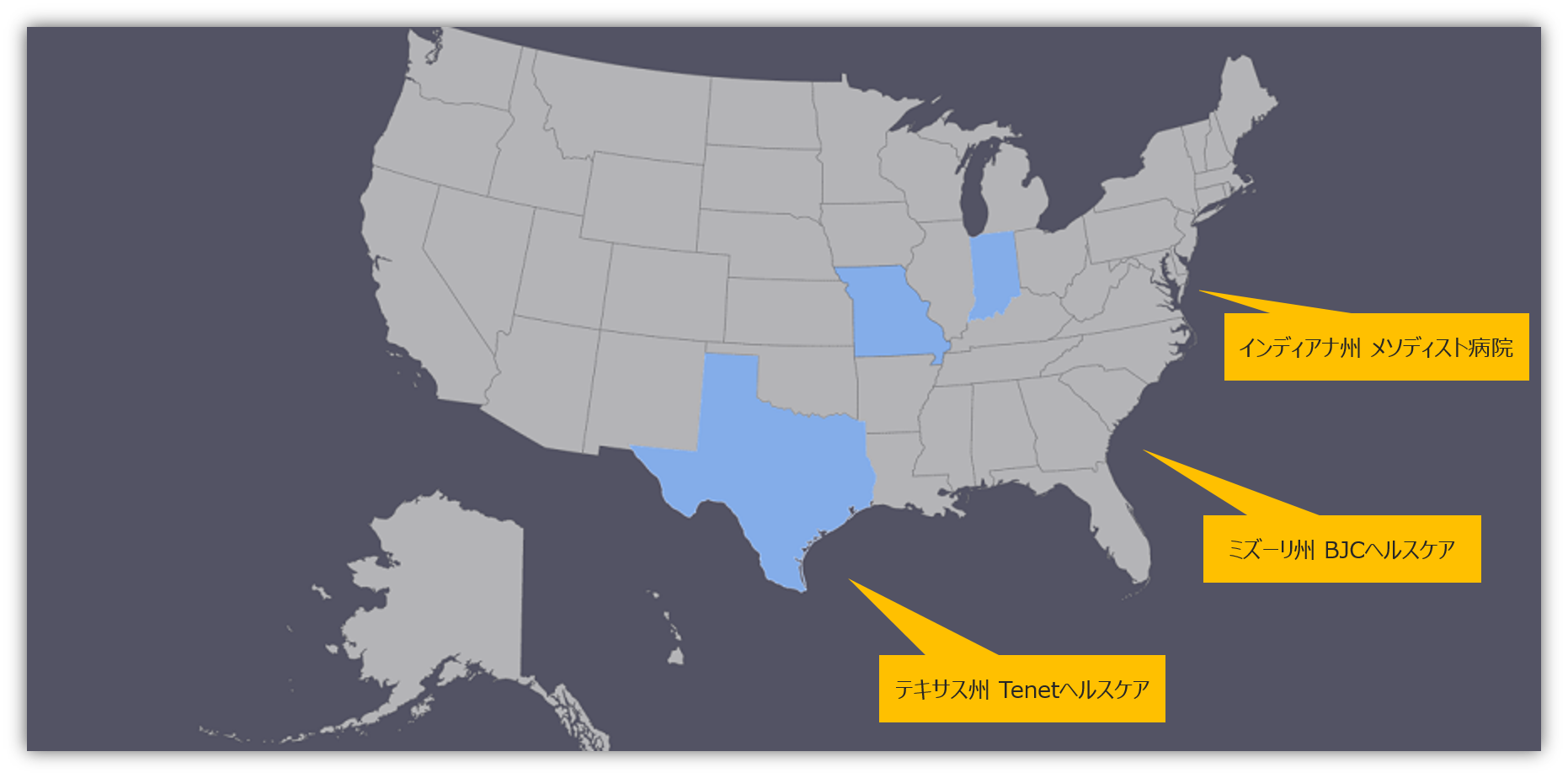

米国ミズーリ州に拠点を構えるBJCヘルスケアとインディアナ州に拠点を構えるメソディスト病院で発生したデータ侵害に関連した集団訴訟における和解と、テキサス州のTenetヘルスケアに対する訴訟は、グループ会社や委託先などのいわゆるサードパーティに起因するリスクに対する注意喚起でもあります。これらは訴訟にまで発展したケースであり*¹、法的措置の対応を迫られた場合の参考事例でもあります。

*¹ 以下、概要

1.2019年6月から同年7月にかけて、インディアナ州に急性期病院を複数展開するメソディスト病院(The Methodist Hospitals, Inc.)でメール経由のフィッシングに起因するデータ侵害が発生、これに関する集団訴訟では、和解金は42万5000ドル(約5800万円)に及ぶと報じられている。

2.2020年3月、ミズーリ州に12拠点を構えるBJCヘルスケアでメール経由のフィッシングに起因するデータ侵害が発生、これに関する集団訴訟で、セキュリティ対策の改善を含む和解が成立し、和解にかかる総費用はおよそ270万(約3億7000万円)ドルと報じられている。

3.2022年3月から同年4月にかけて、テキサス州に拠点を構え、65病院を運営するTenetヘルスケアで利用アプリケーションへの不正アクセスがあり、データ侵害が発生し、集団訴訟に発展。不正アクセスを犯したのは請求業務を委託されている企業に勤めていた従業員であることが判明。

さまざまな遠隔医療や治療に用いられる技術の進化、また患者情報を取り扱う医療機関と利用者である患者、または第三者機関などとの情報共有により、データのプライバシーやセキュリティを取り巻くリスクは昨今、増加傾向にあります。医療サービスを提供する側、享受する側がまだ気付いていないリスクが存在する可能性もあります。日本では厚生労働省による医療機器や医療システムに関する規制の整備が進んでいますが、アメリカでも、日本に先駆け、HIPAA(1996年に制定された米国の医療保険の携行性と責任に関する法律)、NIST(米国立標準技術研究所)の枠組み、および最近では米国医師会などによって開発されたDigital Health Assessmentの枠組みなど、医療現場用のガイドラインが複数整備されています。しかし、残念ながらリスク軽減のための「万能薬」は存在しないのが実情です。

しかし、明るいニュースはないわけではありません。

ベストプラクティスや教訓、頼れる技術というものは既に多数存在しています。

電子カルテを保護するためのガイドラインや規制は、組織のセキュリティ態勢がどうあるべきか、必要最低限の情報は提示してくれています。こうした一般的な組織内の体制構築に関するベストプラクティスに加え、自組織外、つまりはグループ病院や委託先といったサードパーティの評価と継続的な監視を行うために設計された技術とプロセスとを組み合わせることで、サードパーティで侵害が発生した場合のリスクと影響を最小限に抑えるための環境を整えることは可能です。

Tenetヘルスケアの事例に見る教訓

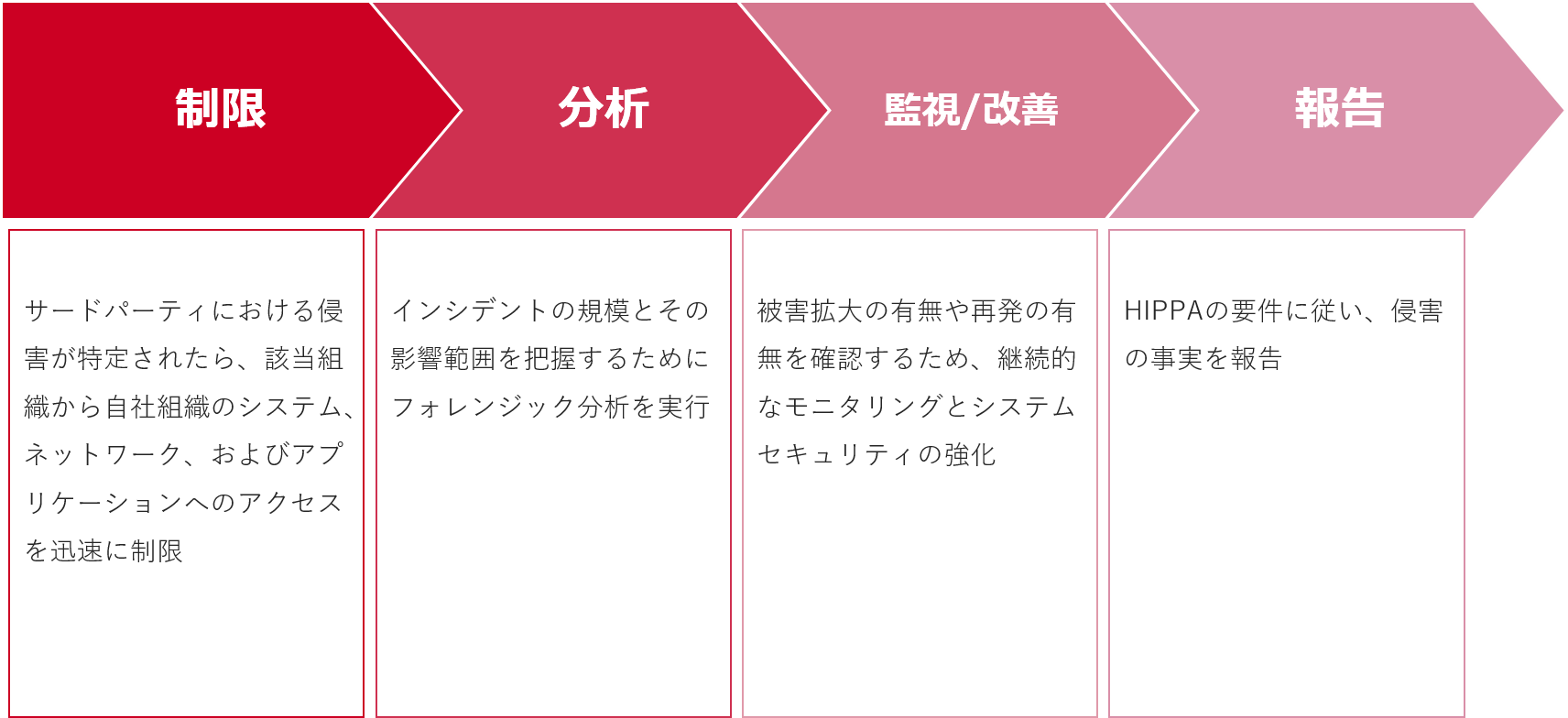

Nortonで知られるノートンライフロック社によると、サイバー攻撃は約2200件/日 発生するといいます。サイバー攻撃は、今や「IF」ではなく「WHEN」という問題であると認識をもったほうが良いでしょう。医療機関でデータ侵害が発生した場合、最も重要なことは、Tenetが侵害発生時に行ったように、予め準備をしておいたインシデントレスポンスプレイブックをもとに、即、組織への影響を最小限に抑える対応を開始することです。サードパーティ経由で侵害を受けたTenetが実施したプロセスには以下が含まれます:

- 制限:サードパーティにおける侵害が特定されたら、該当組織からの自社組織のシステム、ネットワーク、およびアプリケーションへのアクセスを迅速に制限

- 分析:インシデントの規模とその影響範囲を把握するためにフォレンジック分析を実行

- 監視と改善:監視とシステムセキュリティの強化

- 報告:HIPAAの要件に従い、侵害の事実を報告

医療機関のデータ侵害からの普及

Tenetの事故対応計画の詳細を全て把握しているわけではありませんが、サイバーセキュリティソリューションプロバイダとして、我々が見てきたベストプラクティスに基づいて推測すると、再び起こるかもしれない侵害から確実に自分たちを保護できるよう、サイバーレジリエンスの分析を次のステップとして行ったのではないかと想定できます。この侵害から学んだ教訓をもとに、セキュリティ態勢を強化することは、必須のステップです。内部のインフラを分析するだけでなく、サードパーティのセキュリティ態勢やポリシーが安全に維持されていることも確認する必要があります。そして、常に変化を続けるサイバー空間の脅威に備え、継続的な監視も重要です。

The best defense is a good offense(攻撃は最大の防御なり)

プレイブックは組織によって異なるかもしれませんが、積極的に攻撃に備えることは優れた防御に繋がります。「先んずれば人を制す」、つまりは先手を打つということです。これは、SOMPO CYBER SECURITYの事業コンセプトであるサイバーセキュリティにおける「シフトレフト」にも通ずる考え方です。

サードパーティのリスク管理という観点から脅威アクターやサイバー犯罪者との戦いを組織が上手く、優位に進めるための5つの重要なステップを紹介しましょう。

1.評価

サードパーティとの連携を決定する前に、サイバーリスクの包括的な評価を実施することが重要です。委託先リストなどが長くなるにつれて、新しく追加される組織を簡単に評価、管理し、安全にオンボードできるように、そのプロセスは抜け漏れがなく、強固、かつスケーラブル(拡張性がある)である必要があります。自動化されたセキュリティに関する質問票と組み合わせた外部からのアタックサーフェス評価は、サードパーティの潜在的なリスクの評価に役立ちます。また、これらの評価を実行する際には、このサードパーティとの関係性(個人情報の共有の有無など)をきちんと把握しておくことも重要です。

2.従業員教育

サードパーティによるデータ侵害の中には、いわゆるヒューマンエラーと呼ばれる担当者や関係者によって誤って公開されてしまっている情報やシステムの場合もあれば、偶発的な公開が原因の場合もあります。例えば、フィッシング攻撃や認証情報の窃取では、企業へのエントリーポイントとして、従業員のアカウント等を悪用する場合も多く見受けられます。COVID-19による感染拡大後、リモートワークに切り替えた企業も少なくないため、この手のリスクは増加しています。自社だけでなく、サードパーティでも従業員研修が実施されているかを検証することも必要なステップです。

3.コミュニケーション(連絡網)

通常、サードパーティのセキュリティ管理には、複数の関係部署が関わってきます。横の連携は必須であり、すべての関係者が迅速かつ効果的にコミュニケーションが取れるようなプロセスを予め用意することも不可欠です。サードパーティとの間に発生した何らかのサイバーギャップに即時対処する必要がある場合に有効に機能します。情報を集約でき、一括管理が可能なプラットフォームを持つことが理想的です。

4.ドキュメント

サードパーティのセキュリティ態勢を長期にわたって監視していく上で、セキュリティ管理の履歴を残すことも大切です。資料に残すことで、改善状況の管理など、自社が求めるセキュリティレベルの維持にも役立ちます。また、監査などの社内外の関係者に対し、サードパーティに対する自社のセキュリティポリシーが確立され、適切な管理プロセスが導入されていることを示す証拠としての機能も果たします。

5.モニタリング

サイバー脅威は、技術のように日々進化を遂げ、ますます多面的になっています。

しかし、その反面、私たちはサイバー攻撃に対して脆弱な可能性のある新しいソフトウェアや技術を次から次へと導入し、日々利用しています。攻撃側と防御する側、双方において絶えず変化する状況に対応するにはモニタリングが欠かせません。サードパーティを継続的に監視し、サイバー空間の脅威の変化に関する通知を受け取れる環境が求められています。

医療現場におけるサードパーティのサイバーリスクアセスメント

個人健康情報(PHI)は、サイバー犯罪者にとって人気のある標的です。

医療現場に連なるサードパーティを標的とし、そのデータにアクセスすることを狙う攻撃者も少なくありません。ひとたび、インシデントが発生すると、治療を始めとする医療行為に影響が及ぶリスクがあるのはもちろんのこと、今回紹介したような訴訟に発展するケースもあり得ることを理解し、日頃から関係各所のリスク評価、リスク管理をしっかり実施しておきましょう。

どこから手を付けたらよいのかわからない、サードパーティのリスク管理のツールを探している、そんな方は是非一度、当社にご相談ください。

Panoraysを使って、サードパーティのリスク管理を始めてみませんか?