安全保障の視点で見るサイバーセキュリティ 対談企画 第三弾

SOMPO CYBER SECURITYには色々な経歴のメンバーが在籍しています。

この連載は「国防でサイバーセキュリティに関わる任務を経験している」という共通点をもつ上級研究員二名、イスラエル出身のMaor Schwartz(マオール・シュワルツ)と髙宮 真之介に対談方式で国防という観点からサイバーセキュリティについて語ってもらおうという企画です。なかなか表に出ることのない二人ですが、それぞれの専門性を今のポジションに活かしてより良いサービスとより的確な情報をお客さまに提供するために、日々研鑽を積んでいます。

第3回目となる今回は「セキュリティ人材不足」というテーマで対談を開始したのですが、見方によっては決して不足しているわけでもないのかも?という着地になりました。では、不足していると感じる原因はどこにあるのか、イスラエルにおけるサイバーセキュリティ人材育成の仕組みや日本が抱える課題から見えてきた「もしかして?」をご紹介したいと思います。本対談のモデレータを務めますのは、SOMPO CYBER SECURITY プロダクト推進部企画グループ所属の福室 満喜子です。是非、最後までお付き合いください。

過去の対談はこちら

安全保障の視点で見るサイバーセキュリティ 対談企画 第一弾

安全保障の視点で見るサイバーセキュリティ 対談企画 第二弾

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

人材不足は「天を指して魚を射る」から?

左からマオール・シュワルツと髙宮 真之介 新宿のカフェにて

イスラエル式セキュリティ人材不足の解消法

髙宮:先日、航空自衛隊に現在も所属している友人に会いましたが、話題に上がったのが採用の話でした。 自衛隊は人材獲得に苦労をしており、サイバーセキュリティの分野でも問題になっているそうです。民間企業のほうがより良い条件を提示してきますから。

イスラエルではどうでしょう?

Maor:過去には優秀な人材の確保に苦労した時もありました。

イスラエル軍がどうそれを解決したか、少し話しましょう。

イスラエルには徴兵制度があるのはご存じのとおりですが、定められた期間を務めた後も、職業軍人として任務を続けることも可能で、特定の人材においては、特殊な条件による軍との直接契約が可能となっています。給与を含め、他の同僚とは異なる雇用条件での契約で、直訳すると「ナレッジエキスパート(Knowledge Expert)」つまり、知識が豊富な専門職のような立場です。

もちろん、特定の部隊の特殊な職務であり、オファーされる人数も限られています。かなりの高条件なので、これにより、才能ある人材を確保することができています。

髙宮:いわゆる軍人ですか?それとも文官・技術者ですか?

Maor:技術者ではなく、軍人としての務めになります。

例えば、キャプテン(大尉)を務めあげた人が、より高い給与水準を求めて民間企業への就職を模索しているとします。「軍はあなたを必要としている。民間企業での条件が良いのは知っている。よって、私たちもあなたにはナレッジエキスパートとしての特別な契約を提案したい」と持ち掛けるわけです。

ナレッジエキスパートは、立派な肩書です。給与であったり、勤務時間であったり、様々な面で優遇されています。

髙宮:周りの同僚と同じ任務で、より良い条件ということですか?それを同僚も知っていると?

Maor:その通りです。

通常は年齢も少し上の優秀な人材で、ごく限られた人数です。

こうした人を軍隊で囲うための試みで、成功例です。

髙宮:彼らは軍人としての階級は保持できるのですか?

Maor:はい。軍隊での職務ですから、階級はそのまま引き継がれます。

髙宮:成功例として、非常に興味深いですね。

Maor:一般的に公的職務で才能ある人材を確保するというのは、容易なことではありませんが、軍隊も例外ではありません。民間での条件はより良いものですから、才能の流出を食い止めるための、何らかのインセンティブをひねり出す必要があります。

髙宮:この待遇では副業は認められていますか?

Maor:いいえ、禁止されています。そのために、十分な給与を払っています。

髙宮:アメリカではサイバーセキュリティの職務に就いていた軍人は一度退役し、技術者(Technician)として国防総省に再雇用される場合があります。この場合、あくまでも技術者としての再雇用であり、軍人ではありません。セキュリティの専門家としてです。

Maor:なるほど。一種の逃げ道、というか解決策ですよね。イスラエルでも、そういったケースは散見されます。

髙宮:ナレッジエキスパートは、ランクはそのままに給与だけが上がる仕組みということですよね。彼らに対するインセンティブは給与面だけですか?そうした才能あふれる人材の好奇心、探求心を満たす努力もしているのでしょうか?

Maor:はい。通常、ナレッジエキスパートとしての職務をオファーされる人は同じ場所の同じ部隊に残ります。指揮官のような管理職になることもありません。特殊な知識を有する専門家として、職務を全うできる仕組みです。

とは言え、近年、イスラエルのハイテク産業の給与水準は急激に上がり、このシステムも以前よりは魅力的ではないかもしれません。

例えば15年前、CEOと呼ばれる立場の人たちはイスラエルで40,000NIS/月(約155万円)ぐらいの給与水準だったとして、今はコンピュータサイエンスを学んだ新卒でも平均23000NIS/月(約89万円)程度、中途採用になると50000NIS/月(約193万円)、つまり、15年前のCEOよりも今の人たちは稼いでいるのです。

軍がこの水準を保つことは不可能なので、ある程度の圧力はかけます。例えば「国に尽くすのは国民としての責務だ」「国民の安全に寄与しているんだ」「外で数億稼ぐよりもより意味のあることなんだ」といった具合です。

髙宮:福利厚生の面ではどうですか?例えば住宅補助とか。

Maor:今はありません。

過去には軍人に大きなメリットがありました。42歳で退役し、政府からの潤沢な年金が生涯支払われていました。しかし、政府が「持続可能な計画ではない」と気づいてしまった。

モデレータ:イスラエルは緻密な計画、苦手ですもんね。

Maor:その通り。

既にこの年金システムは廃止されていて、42歳で退役できますが、その後は、働くなり収入を得る方法を見つけなければなりません。もう5年か10年早く生まれていれば、私も軍隊に残っていたかもしれません。42歳で隠居生活ができていたかも!

日本の自衛隊ではどうですか?

髙宮:日本は違う仕組みですね。米軍で働いていた時期、米軍人とサイバーセキュリティ職域の話をしていた時でさえも、上層部はやはり有能な人材の流出を食い止めようとはしていましたが、民間企業のような条件は出せませんので、モチベーションや感情を刺激する方法に打って出ていました。

米軍ではいわゆるソーシャルベネフィットと呼ばれる給付金・福利厚生は充実していますので、そこも売り文句でした。

Maor:アメリカでは健康保険は基本、個人で加入すべきものなので、ソーシャルベネフィットは重要でしょうね。アメリカに暮らすのはその側面からも苦労が多いと聞いていますので、お金に余裕があればいいのでしょうが、そうでない場合は困難が立ちはだかります。

ホンモノ2名が紛れ込んでいるSOMPO CYBER SECURITYのサバゲー愛好会 新宿ブレイブポイントにて

日本のサイバーセキュリティ業界における人材不足

Maor:なぜ日本のサイバーセキュリティ業界は人材確保に苦労しているのでしょう?

髙宮:自衛隊の話、それとも業界全般ですか?

Maor:業界全般です。お金、人材、つまり、リソースの問題があるとよく耳にします。

髙宮:はい、エンジニアが不足していると言われています。優れた人材は好待遇だと思いますが、なぜ不足しているかと問われるとどうでしょうね。

Maor:私の外国人としての所感だと、多くのセキュリティ製品は海外のプロダクトということもあり、言葉の壁の問題もあるように感じます。サイバーセキュリティを理解するにはある程度の英語力も求められると思います。あとは外からの刺激に対する態勢の問題もあると思います。

私たちの会社はその面からは非常にユニークだと言えます。私を雇っている時点でそれを証明しています。通常はビザの問題もあり、敢えて外国人を受け入れる企業は多くありません。

日本のサイバーセキュリティ業界が儲かる市場かと言えば、まだそこまでではないとも思っています。少なくとも私が知っている企業や耳に入ってくる情報を整理すると、です。まだ、潤沢な予算を確保できる対象ではないようです。となると、自然と雇用できる人数も限られますし、人材に投資できる金額も限られます。

どう思いますか?

髙宮:それはありますね。仕事上、サイバーセキュリティ情報の収集を行いますが日本語での情報源は限られています。エンジニアでも上を目指す方は、英語を学び、より良い条件の仕事を求める傾向にあると聞きます。

モデレータ:アカデミック分野はどうでしょう?コンピュータサイエンスは人気のある専攻でしょうか?

Maor:一連のエコシステムを形成するには年月がかかります。市場が成長すると、好待遇の採用が増える、そうなると、アカデミック分野でも人気の専攻科目となる。卒業するまでに4年、卒業後、十分な経験を積み、さらなる高みを目指す。

この流れは実際にイスラエルでも起こったものです。

10年前はサイバーセキュリティは新しい分野でした。サイバーセキュリティという分野を作り出したと言ってもいいかもしれません。多くの企業が誕生し、投資を募り、才能あふれる人材を確保しました。

モデレータ:最初の投資は政府ですか?

Maor:政府だけではなく、民間からの投資も盛んで、多くのサイバーセキュリティのスタートアップが誕生し、潤沢な給与が支払われていました。「サイバーセキュリティで仕事を得られれば、CEO並みの給与がもらえるらしい。サイバーセキュリティの仕事に就くにはまずは勉強しないと」という仕組みですよね。

90年代からの10数年、イスラエルの大学で人気の専攻科目は電気工学でした。その後、コンピュータサイエンスがトップに上り詰めます。優秀な人材が有名大学で世界トップクラスのコンピュータサイエンスを学び、目指す高収入の仕事に就けるのです。市場での高い需要があって初めて、大学はそれに応えるという仕組みです。この仕組みができると、今度は大学だけではなく、専門学校が次々と誕生し、サイバーセキュリティのコースも設けられるようになります。これが続くと市場は飽和状態になります。現在、イスラエルでは多くのサイバーセキュリティ人材が存在しますが、求人が足りていません。人材の質も昔に比べると、劣るものがあると思います。少なくとも起業できるレベルではない、もしくは開発に携わるシニアレベルではない人も多くなっています。

似たようなサイクルが数年後には日本でも起こるのではないかと思っているわけです。

Cybereasonという会社をご存じですよね?

髙宮:はい。

Maor:日本で彼らのSOCを訪ねたことがあります。プロ集団の多くが外国籍でした。

「クライアントのネットワークを監視するには専門家が必要、でも、コミュニケーションは日本語でなくてはならない。コミュニケーションの部分は私たち(日本人)がやればいい」という理解からです。

髙宮:国籍はわかりますか?

Maor:オーストラリア、米国、イスラエル人も見かけました。

技術面は外国人、サービス面は日本人という棲み分けです。ですが、日本にもRicerca Securityのように優秀な日本人リサーチャーを抱える企業もあります。海外でも知る人ぞ知るという会社ですが、日本の大手企業は日本で無名の彼らとは仕事をしたがりません。日本の企業は「日本での実績」を重要視する傾向がありますし、取引や調達に関する規則上、大企業が小規模企業と契約を結ぶには障壁が多いようです。それも日本の問題点です。

小さくて優秀な企業が育ちにくい風土があると感じます。

髙宮:確かにそうですね。私の知り合いのセキュリティエンジニアたちも大手に採用されましたが、労働環境と言うか、ワーキングカルチャー的にあまりしっくりこなかったようです。

モデレータ:日本でモノを売る場合、販売実績は必ずと言っていいほど求められます。どんな名だたる企業が使っているのか、それを聞いてから「なら試してみようか」となるのですが、その辺の考え方も変わらないと、優秀な人材の有効活用は難しいかもしれません。面白い発明や開発も日本では成功しづらいので、国外に市場を求めないと。そして日本に逆輸入する。

Maor:私もそう思います。

サイバーセキュリティ人材に関しては2タイプあります。

1つ目は開発して起業をしたい人たち。2つ目はサービスを提供したい人たち、SOCオペレータやインシデントレスポンスなどにかかわる仕事で、サービスを提供する会社に採用される人たちです。

日本では前者で成功するのはかなり難しいですが、後者は日本では需要が高いと感じています。企業はセキュリティ人材不足という慢性の課題を抱えており、セキュリティ商材の運用も第三者に任されている場合が多いですよね。

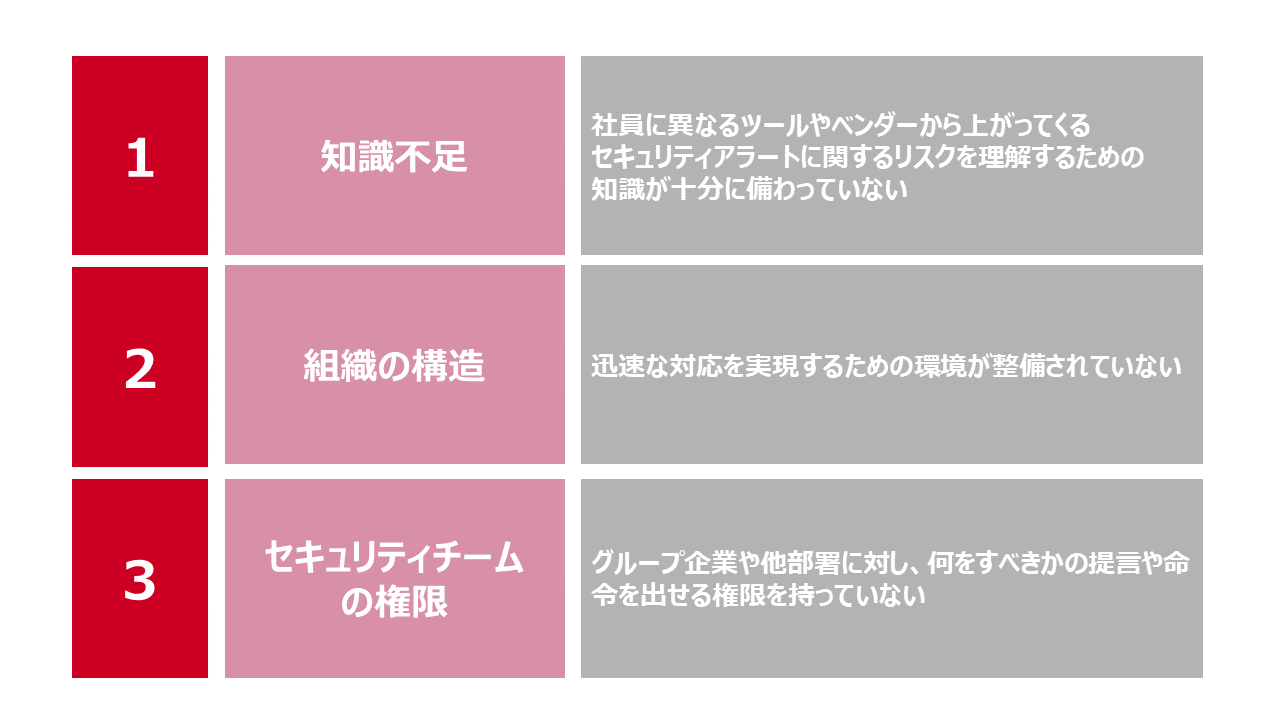

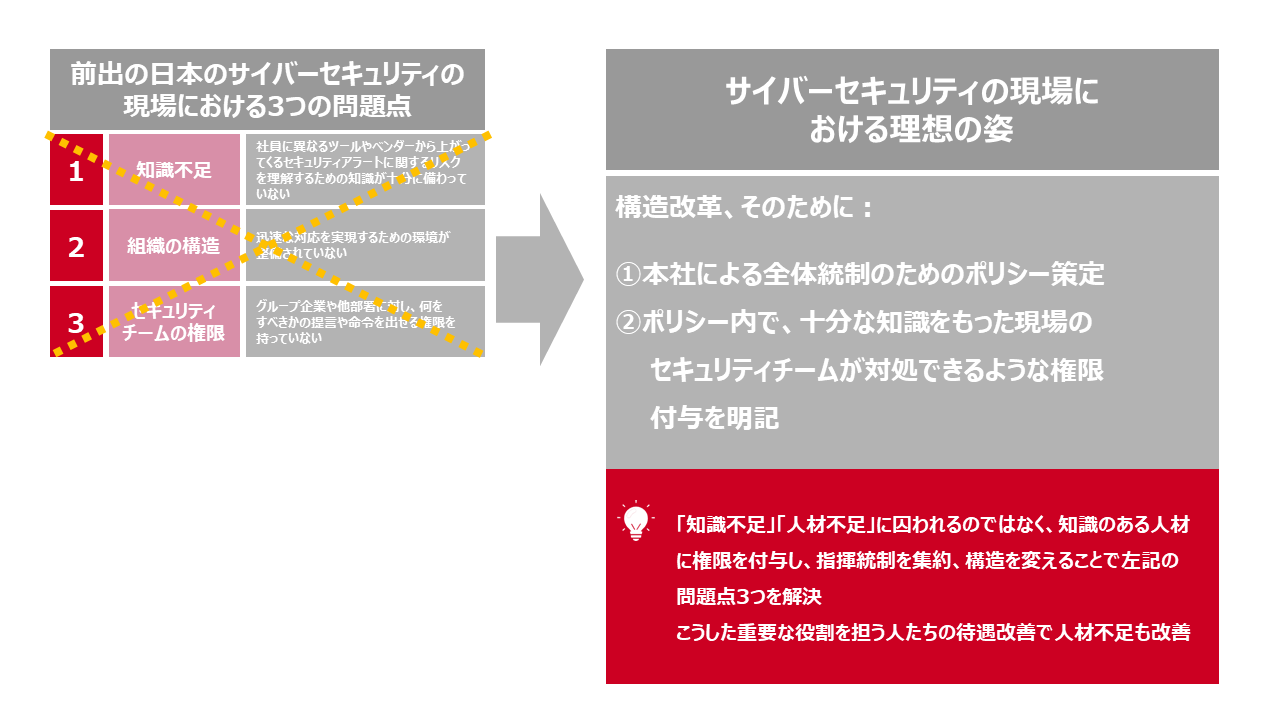

人材不足が生じている現場 3つの課題

Maor:日本でセキュリティ人材が不足していると言った場合、どちらを意味していますか?運用を委託されているベンダー側?それとも、委託している組織側?

髙宮:両方共でしょうか。

Maor:この両者に求められる専門性は異なるレベルのものです。「サイバーセキュリティ」という単語は多くの異なるものを覆う傘のような存在です。委託する側の管理者であれば、基本的なサイバーセキュリティの知識があれば十分で、学校や研修などでカバーできるレベルかと思います。ですが、実際のSOCの運用側などはより深い専門性が求められます。

例えば、私が脅威インテリジェンスのソリューションを使っていて、「認証情報の漏洩」のアラートを受け取ったとします。パスワードをリセットすればいいだけの話ですよね。

髙宮:「認証情報の漏洩」が意味するリスクを具体的に描けない組織もあります。あとは日本の組織は縦割りの構造になっている場合も少なくないので、横の部署で何をやっているかの連携が取れていない場合もあります。

例えば、脆弱性のあるウェブサイトが見つかっても、どの部署のどのチームの管轄なのかがわからず、担当者を探すところから始まります。担当者が見つかってもセキュリティ対策に通じていない担当である場合もあり、さらにその管理も外部委託していて連絡がつくまでに時間を要するケースもあります。

Maor:なるほど。

つまり、組織全体として、サイバーセキュリティ態勢を把握できていない場合もあるということですね。把握し管理するためのプロセスが存在しない。

髙宮:サイバーセキュリティの重要性は話題に上がりますが、組織的にガバナンスを敷く働きかけが進んでいない組織もあります。エンジニアを採用しても、エンジニアの立場は企業組織の中で決して強くはありませんので、組織全体のセキュリティ強化に意見する立場にはありません。

Maor:興味深いですね。

1つ目の問題点として、往々にして管理職はサイバーセキュリティの専門家ではありませんし、組織そのものが迅速なコミュニケーション、課題解決ができるような環境にないのが2つ目の問題点です。

例えば、SOCで問題が生じているのを把握したとして、その情報をもって誰にどうアプローチすべきなのかが明確でない場合ですね。

髙宮:残念ながら、よくある話ですね。特に大企業によくある話です。

海外拠点や工場・生産拠点などの別部隊にアプローチして、何かを正す権限もないですし、営業系には特にアプローチが難しいイメージがあります。組織の稼ぎ頭に、お金を生まないセキュリティ部隊が物申すのは難しかったりします。

つまりは3つ目の問題点は、ガバナンスやリーダーシップですね。

Maor:日本のサイバーセキュリティの現場における3つの問題点ですね。

3は2の延長線上とも言えますが、非常に重要なポイントです。

例えば、SOMPO CYBER SECURITYがセキュリティベンダーで、株式会社MaorのSOCやセキュリティツールの運用など、すべてを委託されているとします。SOMPO CYBER SECURITY がセキュリティアラートを受け取りました。アラートの対応をするのは誰ですか?

髙宮:多くの場合、株式会社MaorがSOMPO CYBER SECURITYに対し、対応の許可を出しているはずです。

Maor:SOMPO CYBER SECURITY が株式会社Maorのためにモニタリングをしていて、利用しているEDRシステムからアラートを受け取ったとします。 株式会社Maorの誰に連絡をすべきか、連絡を取る権限は持っているわけですよね。

髙宮:はい、この場合はここ、という連絡先が渡されているはずです。

Maor:誰が実際の対応をしますか?手足を動かすのは誰ですか?

髙宮:EDR、外注SOCの管理責任がある部署ですね。例えば、株式会社MaorのIT基盤を管理する部署とか。

大企業にありがちなのは、異なる部署が異なるツールの管理責任を負っている場合もありますので、担当部署に連絡することになります。各部署が異なるツールを選択し、異なるベンダーに運用を委託している場合もあります。横串がうまく刺さっている組織もあれば、縦割りの組織もあります。縦割りの場合、部署間での対立の構図があったりすると、なおややこしい話になります。本来であれば、セキュリティ関連の課題を処理するための指揮統制系統は、円滑に実行できるよう集約されるべきなのですが。

もちろん、CISOを筆頭に管理体制が整備されている場合もあります。

Maor:CISO は管理職なので、私が気になるのは、実際に誰が手を動かすのかというところです。監視して、リスクや脅威を目の前にして、対処を行う人たちです。

髙宮:現場の担当者たちは、不満を感じている人も少なくないと話を聞いていて感じます。よくあるのは、企業の拠点や事業部門、海外法人ごとにセキュリティ関連の情報がサイロ化している、あるいは責任分担が明確でないという現象です。

あるべき姿と人材不足解消のカギ

Maor:異なる部署が、異なるベンダーに異なるツールの運用を委託するというのは驚きです。運営を任されているベンダーにとっても、リスク回避のために迅速に対応したいところ、待ち時間があるわけですから。一か所に集約されていれば、報告を受けて、すぐ対処できる、でも実際にはそういう構図にはなっていない場合も少なくないと。。。

例えば、こう仮定してみましょう。

SOMPO CYBER SECURITYが株式会社Maorに認証情報漏洩に関する1か月分の報告書を提出したとします。30セットの漏洩があり、再設定の必要があります。株式会社Maorの窓口担当者は、情シスや他の関係部署に連絡しないといけないわけですよね。でも「これは私の担当システムではありません」「これは私の責任下にある海外拠点ではありません」 と言われたりして、担当が誰なのかを探し出す作業が発生する、と。

髙宮:はい、多くのメッセンジャー的な役割が発生します。

知り合いの情報システム担当者の話では、時には担当部署や担当者に理解してもらうために、アラートが上がるたびに窓口の人間がPowerPointで実態とそれに伴うリスクを説明しないといけないこともあるようです。日本の大企業の報告のプロセスの効率化も必要ですね。

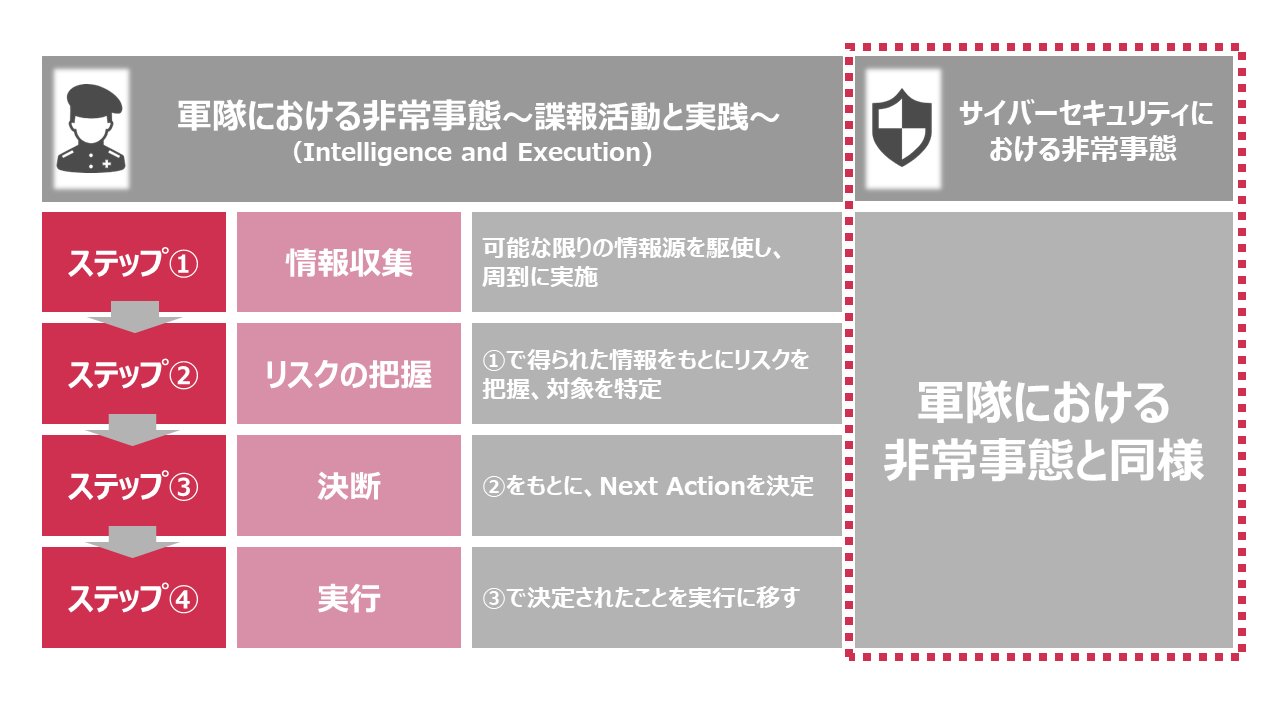

Maor:これは軍隊では想像しにくい構造です。

例えば、私が所属していたイスラエル空軍の場合、実際に戦闘の場面では、標的をリアルタイムで定めなければなりません。私は、そうした非常事態に備えるためのコースを受講し、資格を持っています。

これには、インテリジェンス、つまりは諜報活動と実行(Intelligence and execution)という二つの側面があります。例えば、私が情報収集を行い「この民家は活動拠点として使われているので砲撃する必要がある」と判断したとします。この情報収集は周到に行われなければなりません。可能な限りの情報源を駆使し、リスクを把握し、決断を下し、実行します。この実行部分はタイミングが非常に重要です。リアルタイムでミサイルの準備を行います。情報を得たら、対象を特定し、その情報に対して反応、対応しないといけません。

サイバーセキュリティも同じことです。

組織はリスクを特定し、すぐに行動に起こす必要があります。誰かが誰かに資料を作ってリスクを説明する時間はもったいないし、さらに状況を悪化させるリスクもあります。速やかに対処しなければなりません。理解していない人のために書類を整えるよりも、リスクを検出し、理解している人が、その場で対処できるのがベストです。

リスクは既にそこに存在しているのですから。

髙宮:監視と運用の理想的な構造ですね。

Maor:はい。組織の規模が巨大すぎて、構造が複雑化している場合、本社でのポリシー策定が重要になります。

各部署や拠点が各々ポリシーを策定し、ツールを購入する前に。そして現場の人間に対処できるような権限を付与する必要もあります。でないと、セキュリティ人材として採用されたものの、対処する権限がない、メッセンジャーや書類整備の役割しかこなせない、という人が存在するのは非常にもったいない話です。

より円滑なプロセスと人材活用のための構造改革が必要ですね。

髙宮:そうですね。

「人材不足」ではないのかもしれませんね。

待遇改善や適材適所の構造改革で、人材不足も解消できる可能性があるのかもしれません。

モデレータ:問題解決に対する新しいアプローチですね。個人的には考えてみたこともなかった人材不足の要因と解決へのアプローチ方法ですが、その通りなのかもという気がしてきました。毎回、新しい発見がありますね。また、次回のセッションを楽しみにしています。お二人とも、ありがとうございました。 記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

著者情報

上級コンサルタント

・自衛官時代に言われた一言「レーダー整備にそんな筋肉はいらない」

上級研究員

イスラエル出身。軍隊時代は空軍のインテリジェンス部隊、及び8200部隊と呼ばれる諜報機関に所属。除隊後、「サイバーオフェンス(ホワイトハッカー)」と「サイバーディフェンス」両方の専門知識を活かし、民間企業でサイバーセキュリティ業務に従事。Black Hat USA 2019に登壇(Selling 0-Days to Governments and Offensive Security Companies)。2019年5月よりSOMPOリスクマネジメントでシニアリサーチャーとして活躍中。愛読書は五輪書(宮本武蔵の著した兵法書)。

特命リーダー