台湾の自動車部品サプライヤーをLockBitランサムウェアが攻撃

Cognyteは、LockBit 3.0ランサムウェアが自動車部品メーカーSentec Groupを、ダークウェブ上のリークサイトに追加したことを検知しました。

LockBitランサムウェアは、今年もっとも活発に活動している攻撃者の1つです。

CognyteおよびSOMPO CYBER SECURITYでは、ランサムウェアによる重大な被害の発生を未然に防ぐため、本記事末尾に示すIoCの活用および、休暇期間に向けたセキュリティ対策の実践を推奨します。

Cognyte CTI Research Group@Cognyte | 2022年12月

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

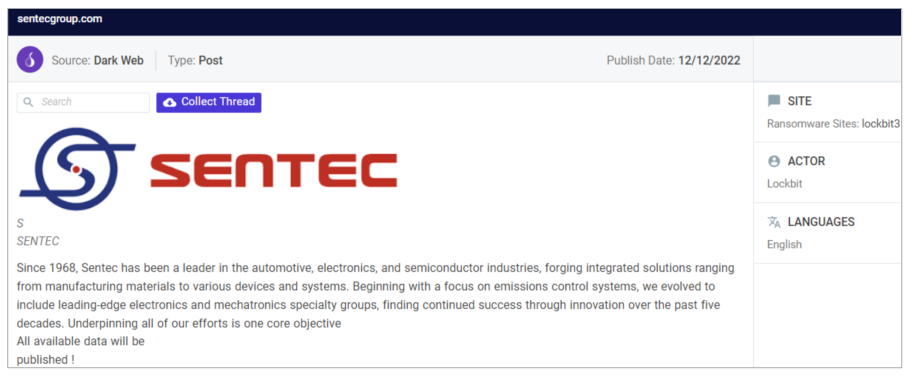

リークサイトの動き

今回ターゲットにされたSentec Groupは、台湾を拠点とする自動車部品メーカーです。自動車部品や電子、半導体製造業向けの機器やシステムを開発しており、特にガス等の排気を抑制するエミッション・コントロール・システム(Emission Control System)の製造で有名です。

LockBitは、2022年12月25日を期限に設定し、Sentec Groupから窃取したファイルを公開すると脅迫しています。

現時点(2022年12月23日)では、サンプルデータやスクリーンショットはまだ公開されていません。

LockBitリークサイトにエントリーされたSentec Groupのページ 出典:Cognyte Luminar

LockBitランサムウェアについて

LockBitランサムウェアは2019年にABCDランサムウェアとして出現しました。当初は中国、インド、インドネシア、米国、フランス、英国、ドイツの組織をターゲットに活動していました。

脅威レポートによれば、LockBitは以下のような攻撃手法を用いています。

- イニシャルアクセスブローカーから購入したRDPによるアクセス

- フィッシング

- クレデンシャルスタッフィング

- 内部脅威(2021年、LockBitは組織のRDPやVPN、メールアカウントに関する情報を提供してくれる内部協力者を募集しています)

LockBitは、収集したデータの抽出を自動化するStealBitを作成し利用しています。このツールは2021年のLockBit 2.0リリースに合わせて実装されました。

その後、LockBitはESXiサーバーなどのLinuxホストにも対応したLinux ESXi Locer 1.0をリリースしています。

2022年にはLockBit 3.0を公開しました。現行バージョンであるLockBit 3.0は、セキュリティツールの検知や分析を回避する技術を搭載しています。また窃取したデータを別の攻撃者に売却しダウンロードさせる、新たな恐喝モデルを運用しているとされています。

最後に

- CognyteおよびSOMPO CYBER SECURITYは、次項に示すIoCをセキュリティシステムに取り込み反映させることを推奨します。

- 休暇期間中のサイバー攻撃に備え、必要なセキュリティ対策の実践を推奨します。

記事に関するご意見・お問い合わせはこちらへお寄せください。

(SOMPOホールディングス、損害保険ジャパンなどグループ各社へのお問い合わせはご遠慮下さい)

IoC

| 型式 | ハッシュ値 |

| SHA-1 | D826A846CB7D8DE539F47691FE2234F0FC6B4FA0 |

| IPv4 | 194.26.29.13 |

| MD5 | c2bc344f6dde0573ea9acdfb6698bf4c |

| SHA-1 | d6ae7dc2462c8c35c4a074b0a62f07cfef873c77 |

| SHA-256 | a736269f5f3a9f2e11dd776e352e1801bc28bb699e47876784b8ef761e0062db |

| MD5 | 71c3b2f765b04d0b7ea0328f6ce0c4e2 |

| SHA-1 | bf8ecb6519f16a4838ceb0a49097bcc3ef30f3c4 |

| SHA-256 | ea6d4dedd8c85e4a6bb60408a0dc1d56def1f4ad4f069c730dc5431b1c23da37 |

| MD5 | 4d388f95a81f810195f6a8dfe86be755 |

| SHA-1 | cb6fdb25a15b7797890fadc2b823984f93da5368 |

| SHA-256 | cc3d006c2b963b6b34a90886f758b7b1c3575f263977a72f7c0d1922b7feab92 |

| MD5 | 87308ec0a44e79100db9dbec588260ec |

| SHA-1 | 939ff7e5eeaccb0c2f4ee080a8e403e532b6317a |

| SHA-256 | 03b8472df4beb797f7674c5bc30c5ab74e8e889729d644eb3e6841b0f488ea95 |

| MD5 | 4655a7ac60ed48df9b57648db2f567ef |

| SHA-1 | 02ea524429ba2aefac63fed27e924ab3659f8c00 |

| SHA-256 | a0db5cff42d0ee0de4d31cff5656ed1acaa6b0afab07d19f9f296d2f72595a56 |

| MD5 | 23a30838502f5fadc97e81f5000c4190 |

| SHA-1 | 9c1142122370c9b28b13aa147c6e126b3be50845 |

| SHA-256 | ae993930cb5d97caa5a95b714bb04ac817bcacbbf8f7655ec43e8d54074e0bd7 |

情報ソース

Kaspersky / Resource-Center(英語)Bleeping Computer / LockBit ransomware recruiting insiders to breach corporate network(英語)

TrendMicro / News(英語)

Bleeping Computer / LockBit3.0 introduces the first ransomware bug bounty program(英語)

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら

お手頃価格で効率的に脅威をモニタリング。脅威インテリジェンスサービス「Cognyte」はこちら