ボットネットの脅威と企業における対策の重要性

Maor Schwartz@SOMPO CYBER SECURITY | 2022年3月3日

2月以降一時は鳴りを潜めていたマルウェアEmotetの感染拡大が観測されています。Emotetは大規模なボットネットを構築し、それにより更に勢いを増しています。

では、そのボットネットとは一体なんでしょうか?

(Kryptos Logicホワイトペーパー)の資料についてはこちら >

【レポート】脆弱性に関する脅威インテリジェンスの資料についてはこちら >

ボットネットとはなにか?

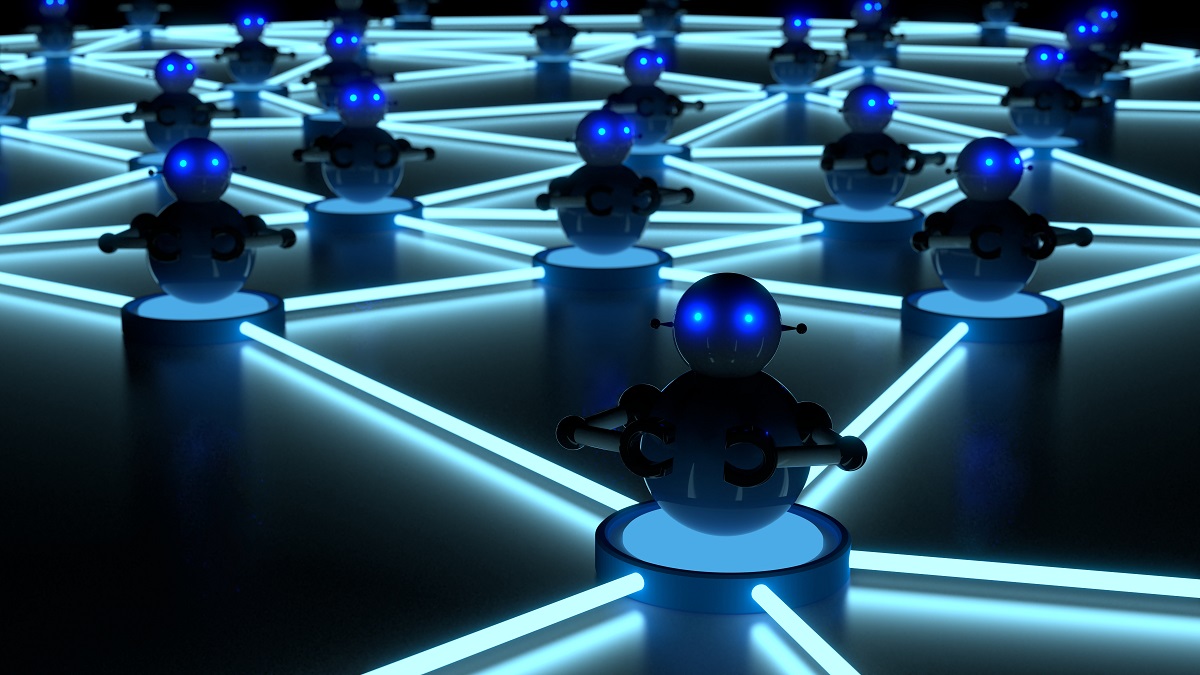

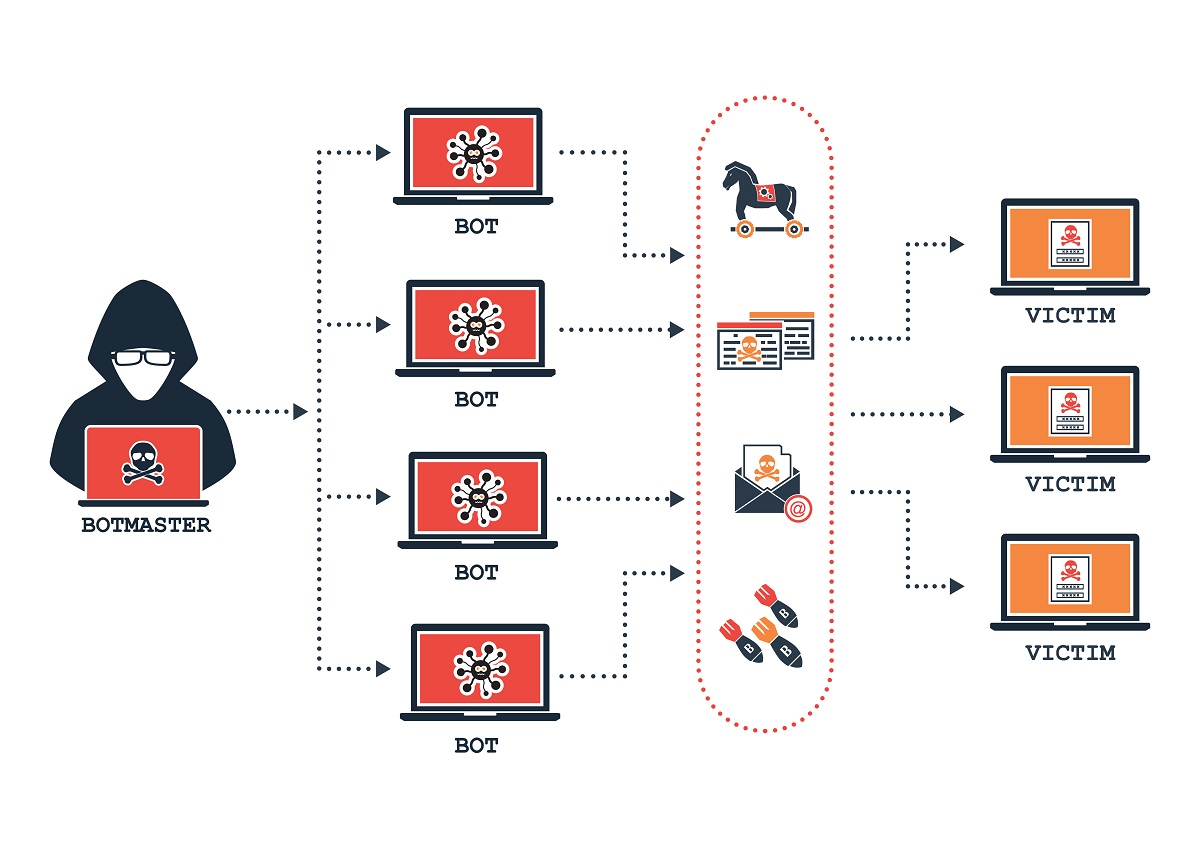

「ボットネット」は、脅威アクターと呼ばれる攻撃者グループなどの制御下にあるマルウェアに感染したコンピュータのネットワークです。脅威アクターの制御下にある個々のマシンは「ボット」と呼ばれます。下の図はボットネットの概要を表したものです。

ボットネットがマルウェアに感染させた別のコンピュータ(すなわちボット)内でコードを実行できるようになったことで、脅威アクターは次のような悪意のある活動にそのコードを使用し始めました。上の図で言うと左から3列目の点線で囲った中になります。

ボットネットを利用した悪意のある活動

大量のEメールによるスパムキャンペーン

スパムボットネットは、1日に1千億件を超えるスパムメッセージを送信する可能性があります。ボットネットによって生成されるスパムの中には単に迷惑なだけのものもあります。しかしより危険なスパムボットネットは、フィッシングキャンペーンを実行したり、マルウェアを配布したり、より多くのボットを拡散したり、機密情報を盗んだりすることができます。

DDoS攻撃

ボットネットによるDDoS攻撃は、個々のボットのコンピュータのリソースを利用して分散型サービス拒否 (DDoS) 攻撃を行います。このタイプの攻撃では、ボットネットの規模を活かしてWebサイトやサービスに過剰なトラフィックを送信して、Webサイトやサービスを圧倒し結果としてオフラインに陥れます。2016年から観測されている監視カメラやルーターなどのIoT機器をボット化するMiraiなどがこのタイプです。

偽のインターネットトラフィック生成

広告詐欺ボットネットは、ユーザーの同意なしにウェブブラウザを利用してオンライン広告にトラフィックを送信します。このプロセスは、偽のトラフィックを生成して収益を得たりマーケターをだますことが出来ます。このようなボットネットは、リソースをほとんど使用しないため、検出が困難です。

Webクローラー

Webクローラーは、Webスパイダーとも呼ばれ、Webサイトのコンテンツをダウンロードしてインデックス化する検索エンジンとしてボットネットによって使用されます。通常こうした行為は正規の検索エンジンによっても行われていますが、この種のボットネットの場合は各Webサイトの内容を把握し攻撃ターゲットの選定や攻撃手法を検討する為に「クロール」 しWebサイトの情報を取得し整理して分類します。

暗号通貨マイニング

ボットネットマイニングは、ユーザーの同意なしにデバイスの処理装置を乗っ取り暗号通貨のマイニングを行います。マイニングとは仮想通貨などの取引に必要な複雑な計算処理を行い報酬として仮想通貨を受け取ることを指し、処理能力を盗まれることによるコンピュータの性能低下や、電気代の大幅な上昇などを招きます。

ランサムウェア

ボットネットが標的のマシンにインストールされると言う事は、脅威アクターはその端末を遠隔操作出来ると言う事を指します。その結果遠隔から容易にランサムウェア攻撃を実行できます。ランサムウェアは、脅威アクターが被害者のマシン/ネットワーク全体を暗号化し、被害者の個人データや社内の知財などの機微情報を公開したり、身代金が支払われない限りアクセスを永久にブロックしたりすると脅迫する攻撃の一種です。サプライチェーンに連なる企業がランサムウェア攻撃を受け、自動車メーカーの生産が停止した事は記憶に新しいと思います。

情報漏洩

インフォスティーラーと呼ばれる情報を窃取するためのマルウェアに感染した被害端末内のクレデンシャル情報などを盗み出し、盗み出されたクレデンシャル情報は、更に機微な情報が格納されているサーバなどへのアクセスに使われます。

ボットネットが広がる仕組み

ボットネットはどのように広がるのでしょうか?

ボットネットが新しいマシンに広がる方法はさまざまです。最も一般的なものは次のとおりです。

脆弱なマシン

ボットネットは、ポートが開いているコンピュータをインターネット上でスキャンし、既知の脆弱性や「足がかり」 を提供するように適切に設定されていないソフトウェアを探しそれらを分析します。この脆弱性が悪用されると標的のマシンが危険にさらされ、ボットネットに追加されてしまうおそれがあります。

トロイの木馬ソフトウェア

インストールプロセスにボットネットが組み込まれた海賊版のMicrosoft Officeなど、一見すると有益に思えるソフトウェアに埋め込まれた悪意のあるコードです。この手法は海賊版に限らず、2021年にはメーカーをハッキングする事で正規のソフトウェアを改ざんするという事件もありました。

フィッシング

フィッシングはソーシャルエンジニアリングの一種であり、なりすましたメッセージで被害者を騙して、攻撃者に機密情報を開示させたり被害者のマシンに悪意のあるソフトウェアを展開したりするように設計されています。

悪意のある添付ファイル

悪意のある電子メールの添付ファイルは、ユーザーのコンピュータを攻撃するように設計されています。悪意のある添付ファイルは、WordやExcelなどのドキュメント、PDF、ボイスメールなどに偽装することができます。攻撃者はこれらのファイルを電子メールに添付し、ボットネットをインストールできるようにします。

ボットネットへの感染から身を守るには

自分の身を守るために何ができるでしょうか?

- オペレーティングシステムを最新の状態に保つ

- 不明なソースまたは疑わしいソースからのファイルを開かない

- ダウンロードしたファイルを実行する前にすべてのダウンロードをスキャンする

- メールの添付ではない別の方法でファイルを転送する(してもらう)

- 不審なリンクをクリックしない

- すべてのユーザパスワードの改良

- すべてのデバイスで管理設定とパスワードを更新する

- アンチウイルス、EDR、ファイアウォールなどの効果的なサイバーセキュリティ製品のインストール

- 2要素認証 (2 FA) を使用する

ボットネットマーケットプレイスの台頭

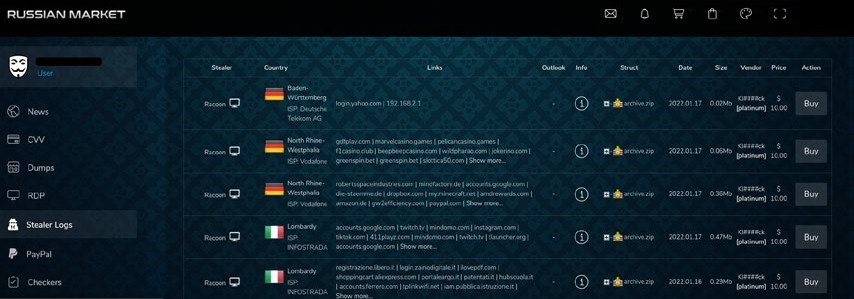

前出のボットネットを使った代表的な脅威の最後にも紹介しましたが、ボットネットを介して収集される情報は、ここ数年でダークウェブ上に巨大な市場を形成するまでになっています。ここからはSOMPO CYBER SECURITYが「脅威インテリジェンスサービス」で技術提携をしているCognyte Software Ltd. の報告書『ダークウェブにおけるボットネットマーケットプレイスの台頭』から一部を抜粋してボットネット市場を簡単に紹介します。2018年以降に登場し、この1年で新たなマーケットプレイスが次々と開設され、利用者も増加傾向にあるボット市場に関する報告書で、4大マーケットプレイスにおける窃取情報の取引量やヨーロッパを中心とした20か国の金融業界、通信業界、政府、エネルギー業界に焦点を絞って調査を行っています。

ログイン情報の取引を行うマーケットプレイス

ボットネットマーケットプレイスとはインフォスティーラーと呼ばれるマルウェアに感染した端末から盗まれたクレデンシャル情報を売買するためのネットストアのことを指します。こうしたストアの中には、情報の購入者、つまりは攻撃者が身元を悟られないようにするためのフィンガープリントを提供する場合もあります。

通常、招待がないとアクセスすることはできませんが、アクセスに対し、都度料金を支払えばアクセスが可能な場合もあります。

取り引きされるクレデンシャル情報は、安いものでは2.5USD程度からあり、その価格はデータの特性や量によって変動します。比較的安価であるため、攻撃者にとっても利用しやすく、バルク買いも起こります。2021年には、侵害されたパスワードを悪用したサイバー攻撃の数が大幅に増加しています。

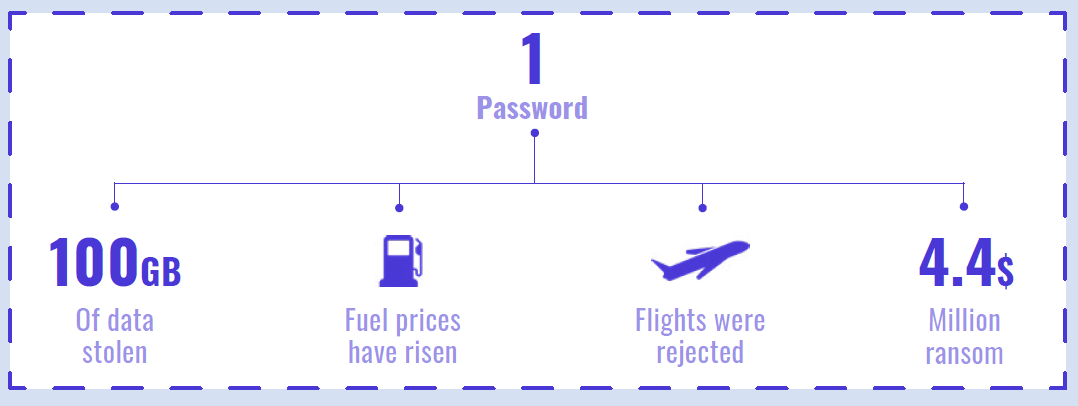

窃取されたクレデンシャルの取引の影響

2021年、米国の石油パイプライン大手のコロニアル・パイプライン社がサイバー攻撃を受け、5日間に渡って操業が停止されるインシデントが発生しました。このサイバー攻撃の原因はたった一つの侵害されたパスワードであったと言われています。この攻撃では、このパイプラインを利用しているシャーロット・ダグラス国際空港を始めとする少なくとも6つの空港のフライトスケジュールにも影響が及びました。燃料不足を受け、 燃料平均価格は2014年以降で最も上昇したうえ、身代金として440万ドルが支払われています。

ボット市場の発展は今後さらに進み、多くの侵害の原因と予測されます。

ボットネットによる脅威を認識し、端末やネットワークを保護する対策を早急に整備することが大切です。

報告書『The Rise of Dark Web Botnet Marketplaces, Annual Cyber Threat Intelligence Report 2021(ダークウェブにおけるボットネットマーケットプレイスの台頭)』 の全文はこちら(英文原本のみ)

以下、Cognyte社の報告書「ダークウェブにおけるボットネットマーケットプレイスの台頭」の見出しの抜粋です。

- ボットネットマーケットプレイス

- インフォスティーラー

- 比較(標的となっている国)

- 比較(標的となっている業界)

脅威インテリジェンスサービスご紹介

SOMPO CYBER SECURITYは業界トップクラスのサイバー脅威インテリジェンス企業と提携し、各ベンダーの得意な領域を組み合わせる事で、上で挙げた様な重要性を踏まえた「効果」をお客様に提供します。

Cognyte(コグナイト)

Cognyteは、政府や企業にActionable Intelligenceを提供して安全な世界を実現するセキュリティアナリティクスソフトウェアの世界的なリーダーであり、さまざまなデータセットを大規模に融合、分析、視覚化し、セキュリティ組織が干し草の山から針を見つけるのを支援します。

100カ国以上の1,000以上の政府および企業のお客様がCognyteのソリューションを利用して、セキュリティ調査を迅速化し、点と点を結び、国家のセキュリティやビジネスの継続性およびサイバー脅威の特定、無効化、防止を成功させています。

Kryptos Logic(クリプトスロジック)

Kryptos Logicの「アクショナブル脅威インテリジェンス」の概念は、組織の脅威またはリスクとなる侵害または悪意のあるイベントを、お客様固有のシグナルとして即座に提供することに焦点を当てています。「お客様固有のシグナル」とはあなたの組織の資産に関連しているという事を意味し、受け取ったシグナルはサイバー攻撃を防止または対応するアクションにすぐにつなげる事が出来ます。

Kryptos Logic Threat Intelligenceチームは、攻撃者のインフラであるボットネットの通信をインターセプトします。その為お客様のクライアントへのエージェント導入やNW環境内にセンサー設置など手間の掛かる導入プロセスを必要とせずに、インターネットや外部から攻撃者をインターセプトできる 「アウトサイドイン」のアプローチ に重点を置いています。この独自の利点によりKryptos Logicは、世界中のすべての侵害された企業を(攻撃者の側の実際のトラフィックで)見渡すことができ、そこで得たIPアドレスやドメイン名を提供することで、組織に対して侵害リスクについての非常に焦点を絞った関連性の高いアラートを提供できます。